Configurando uma credencial JIT

Criação dos templates

Você deve configurar os templates de criação/exclusão e ativação/inativação dos sistemas alvos que as credenciais irão utilizar. Veja Operações automatizadas para mais detalhes.

Esses templates serão configurados nas credenciais e serão utilizados no momento de inicialização da sessão proxy.

As credenciais JIT usadas para iniciar sessões em dispositivos em redes segregadas, estão disponíveis nos proxys:

- Proxy Web

- Terminal proxy

- RDP

Configurando uma credencial JIT

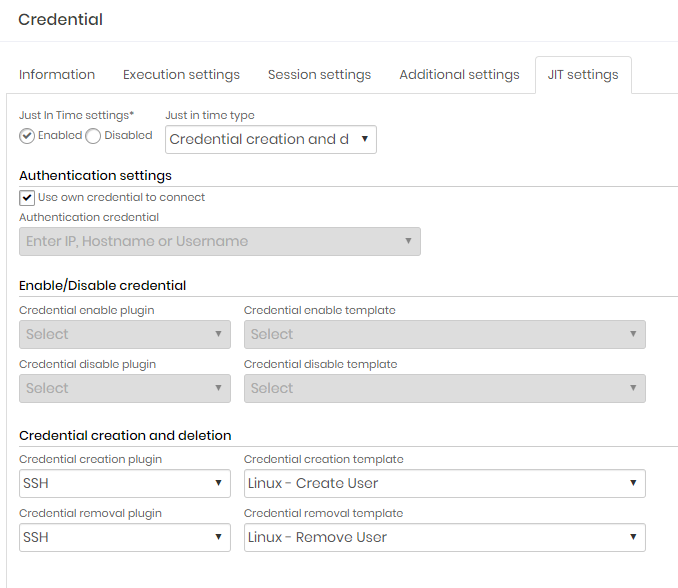

No formulário de cadastro da credencial, vá a aba Configurações JIT;

Selecione a opção Ativa em Configuração do Just in Time;

Selecione a modalidade de no campo Tipo de Just in time;

Na seção Configuração de autenticação, configure se será utilizada a própria credencial para se conectar, ou se será utilizada uma outra credencial. Essa credencial será utilizada para executar o template JIT nas etapas iniciais e finais da sessão;

Caso tenha optado pela opção Habilitar/Desabilitar credencial, configure o plugin e template para ativação e desativação;

Caso tenha optado pela opção Criação e exclusão de credencial, configure o plugin e template para criação e exclusão;

Características especiais

A configuração JIT é realizada em uma credencial gerida pelo senhasegura . Mas o uso será diferente para cada modalidade.

Quando utilizado a modalidade Habilitar/Desabilitar credencial, a própria credencial ao qual a configuração está sendo realizada, será alvo do template de habilitação e desativação. Neste caso, utilize uma outra credencial para autenticar-se na etapa JIT.

Quando utilizado a modalidade Criação e exclusão de credencial, a credencial onde está sendo configurada o JIT não será o alvo do template. Uma nova credencial dinâmica será criada no dispositivo alvo utilizando o padrão senseg9999999 (prefixo senseg seguido de 7 dígitos). Neste caso, a própria credencial pode ser utilizada para se autenticar no dispositivo alvo.