senhasegura.go for Windows

Introdução

Este livro explicará como instalar, utilizar, gerenciar e analisar os dados e as funcionalidades de senhasegura.go .

Símbolos usados neste cookbook

Este livro usa os seguintes símbolos para destacar informações que devem ser levadas em consideração para o melhor uso de senhasegura :

Info - Informações úteis que podem tornar o uso da solução mais dinâmico.

Caution - Ações e itens que não podem ser ignorados.

commands: Dados que devem ser inseridos da mesma forma como descrito neste livro.- URLs : Caminhos para acessar páginas da web.

<KEYS>: Caminhos de teclado que serão usados para realizar ações.

senhasegura.go

O senhasegura.go é a solução PEDM para ambientes Microsoft Windows. Através desta solução você poderá realizar a seguintes tarefas:

Elevação de privilégio automatizada de aplicativos sem exposição de senha;

Elevação de privilégio sob demanda em eventos que utilizem o Microsoft Windows UAC;

Elevação de privilégio para tarefas do Painel de Controle e interfaces de rede;

Acesso a diretórios compartilhados de rede sem exposição de credencial;

Gravação de vídeo das tarefas com privilégio elevado;

Controle de denylist e allowlist dos aplicativos instalados na workstation;

Auditoria centralizada na plataforma senhasegura ;

Uso de 2FA OTP para tarefas;

Uso offline das credenciais;

Elevação Just-in-time (JIT) para sessões Windows;

O senhasegura.go

Objetivo

O senhasegura.go é uma solução PEDM para plataformas Microsoft Windows que visa proteger as credenciais administrativas sem impedir que o usuário deixe de realizar suas tarefas privilegiadas. O senhasegura.go também impede que ataques, como PASS THE HASH, sejam realizados.

Alguns aplicativos necessitam de permissões especiais que fogem do escopo do usuário logado. Ou utilizam recursos especiais que necessitem de credenciais segregadas.

Neste caso o administrador deve garantir que a credencial seja entregue ao uso dos usuários mas que também garantir que a troca da senha ocorra periodicamente. Isso seria um processo extremamente caro e de alto risco caso diariamente o administrador tivesse que revelar a credencial aos usuários após sua troca.

Pensando neste cenário o senhasegura.go vem como uma solução integrada a plataforma senhasegura . Permitindo que os usuários não tenham a necessidade de realizar o saque de senha para executar suas tarefas. Permitindo que essa senha seja reciclada continuamente de forma automatizada pelo senhasegura .

Além deste claro benefício, todas ações permitem segregações e auditorias que entregam poder de decisão e governança ao administrador.

O objetivo desta certificação é garantir que o profissional senhasegura tenha condições de instalar, configurar, utilizar, auditar e dar suporte ao produto senhasegura.go tanto na workstation Windows quanto nas telas administrativas da plataforma senhasegura .

A arquitetura do senhasegura.go

O senhasegura.go é composto de um aplicativo que será instalado nas máquinas workstation dos usuários e de um módulo de gestão que é instalado no servidor web senhasegura .

A aplicação Windows é composta por quatro serviços executados em camada de sistema (local system) e um aplicativo desktop executado na sessão do usuário.

A aplicação Windows

A aplicação disponível ao usuário, e que será executado dentro da sessão Windows do usuário com o token de autenticação próprio de sua sessão, possui apenas a visualização dos dados e ações disponíveis. Ou seja, é apenas a interface para as funcionalidades.

Os serviços Windows

Os serviços Windows são todos executados automaticamente utilizando sempre o usuário LOCAL_SYSTEM.

Os dados sigilosos são armazenados de maneira segura dentro do Microsoft Isolated Storage seguindo os padrões seguros descritos pela Microsoft.

Os dados transferidos entre a plataforma web senhasegura e o senhasegura.go ocorrem através de conexão HTTPS e API REST . Essa comunicação ocorre dentro dos serviços senhasegura.go para impedir a captura por usuários logados. Para complementar, as mensagens trocadas possuem uma criptografia assíncrona adicional com chave randômica dedicada para cada instalação.

Cada serviço é executado em threads separadas para evitar uma queda em cacata das funcionalidades. Sendo eles:

ssgosvcidsprocess: "senhasegura.go - Elevation blocker"

Serviço IDS para bloqueio de aplicações executadas com privilégio administrativo sem ser pelo senhasegura.go .

Permite a identificação de aplicativos que estejam sendo automaticamente elevando privilégio sem conhecimento do usuário, ou até sob seu consentimento.

ssgosvclicense: "senhasegura.go - License Manager"

Serviço responsável pelo processamento do arquivo de licença e do registro da máquina no servidor, sincronização de logs e monitoramento de pastas e arquivos.

Evita a clonagem de workstation ou tentativa de uso indevido do senhasegura.go por uma workstation ou usuário fantasma.

ssgosvcidsnetwork: "senhasegura.go - Network access control"

Serviço de IDS para bloqueio de aplicações que façam comunicação TCP/IP e UDP para destinos que não são o cofre de senhas.

Evita o salto horizontal através de compartilhamento de redes ou acessos binários não aprovados a recursos de rede.

ssgosvcbridge: "senhasegura.go - Bridge"

Serviço de interligação com Kernel Windows para elevação de privilégios e controle de sessões.

Demais integrações

Além destas integrações através de aplicativos e serviços, o senhasegura.go também está integrado através de DLLs e Drivers que possibilitam atuação nos processos Windows que envolvam identificação por parte do usuário, como login, acesso RDP e elevação UAC.

É possível também configurar a obrigatoriedade do uso do token 2FA OTP para aumentar o nível de segurança nas elevações.

Arquiteturas suportadas

O senhasegura.go foi desenvolvido para plataformas Windows 7 e superior. 64 bits ou 32 bits.

Suas dependências são:

Microsoft .NET 4.8;

Microsoft Visual C++ Redistributable for Visual Studio 2017;

Microsoft Visual C++ Redistributable for Visual Studio 2019;

As garantias de funcionamento e compatibilidade estão atreladas ao suporte do próprio fabricante do sistema operacional. Versões descontinuadas de sistema operacional possuem o risco de não suportarem atualizações do Microsoft .NET, resultando em incompatibilidade do sistema.

Obter, instalar e configurar

Obtendo e instalando o senhasegura.go

Através do portal PAM Solution você tem acesso aos binários de instalação do senhasegura.go . Estes binários estão identificados com a versão do sistema, plataforma e idioma do processo de instalação. Uma vez instalado, o idioma apresentado ao usuário está atrelado ao idioma de sua sessão Windows. Ou seja, a troca de idioma pertence as configurações de ambiente Windows.

Antes de instalar o senhasegura , tenha certeza que a versão do sistema operacional, arquitetura e premissas de sistemas .NET e Visual C++ foram supridas.

Após a instalação, os quatro serviços Windows devem iniciar automaticamente. Você pode iniciar o cliente senhasegura.go em uma sessão de baixo privilégio para validar sua abertura.

Configurando o cliente WebService A2A

Para que os clientes senhasegura.go instalados comuniquem-se com o senhasegura é necessário configurar um cliente WebService A2A que representará todas aplicações cliente.

A auditoria desta aplicação dentro do módulo WebService A2A não será tão detalhada quanto a auditoria do módulo de gestão senhasegura.go . Neste caso, o WebService A2A atua como canal de comunicação.

Configurando URL de comunicação

O primeiro passo é garantir que a URL de comunicação do senhasegura esteja correta. Essa URL será fornecida a cada instalação no processo de licenciamento. Por isso é importante validar neste primeiro momento.

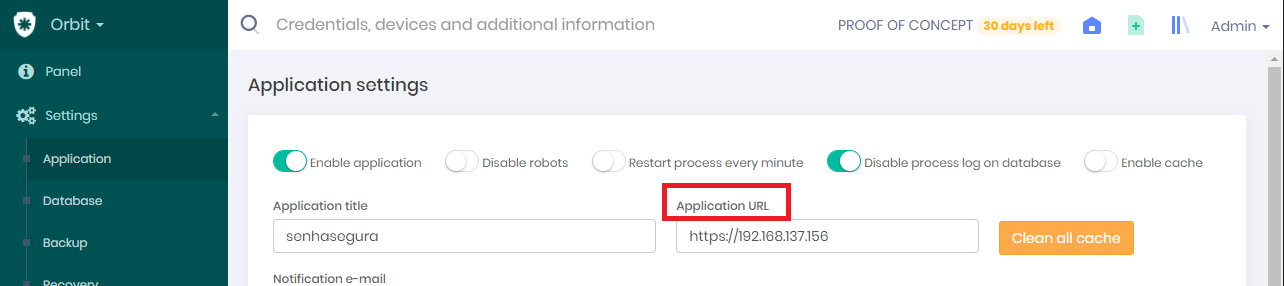

Vá ao módulo Orbit;

Acesse o menu Configurações ➔ Aplicação;

Verifique que a URL fornecida no campo URL da aplicação condiz com a URL que possa ser acessível a todas workstations que executarão o senhasegura.go

Caso seja necessário alterar, altere o endereço e confirme com o botão Salvar no rodapé;

Configurando URL de comunicação

Protocolos e portas suportados

Protocolos habilitados: Os protocolos suportados são apenas nas versões TLS1.2 e TLS1.3, ao se conectar ao cofre do senhasegura.

Cadastrando ambiente e sistema

Uma aplicação WebService A2A necessita estar vinculado a um ambiente e sistema. Estas duas entidades de apoio são utilizadas por outros módulos do sistema.

Acesse o módulo Configurações;

Acesse o menu Parâmetros do sistema, Segmentação, Ambientes;

Verifique se o ambiente desejado já não se encontra cadastrado;

Caso contrário, cadastre um novo ambiente através da ação de relatório Novo;

Acesse o menu Parâmetros do sistema ➔ Segmentação ➔ Sistemas;

- Cadastre um sistema para senhasegura.go ;

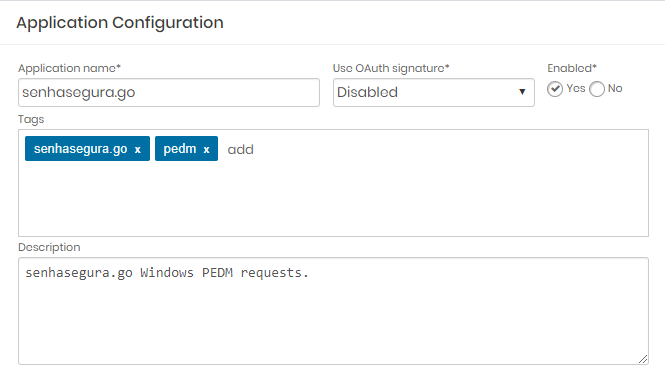

Criando um cliente WebService A2A

Esta parte do processo necessita mais atenção, pois a falha neste cadastro irá impedir o uso do senhasegura.go nas workstations.

Acesse o módulo A2A;

Acesse o menu Aplicações;

Cadastre uma nova aplicação sem uso de OAuth;

A comunicação entre o senhasegura.go e o servidor senhasegura é realizada através de conexão HTTPS e contém uma chave assíncrona dedicada adicional.

Configurando aplicação

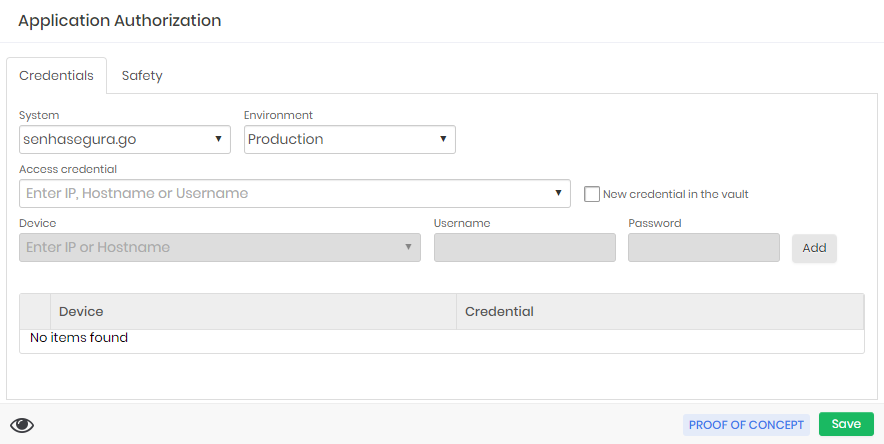

No registro criado, configure a autorização desta aplicação através da ação de registro Autorizações

No relatório apresentado, adicione uma nova autorização no botão de ação de relatório Novo;

Na aba Credenciais, configure o sistema e ambiente nos campos Sistema e Ambiente

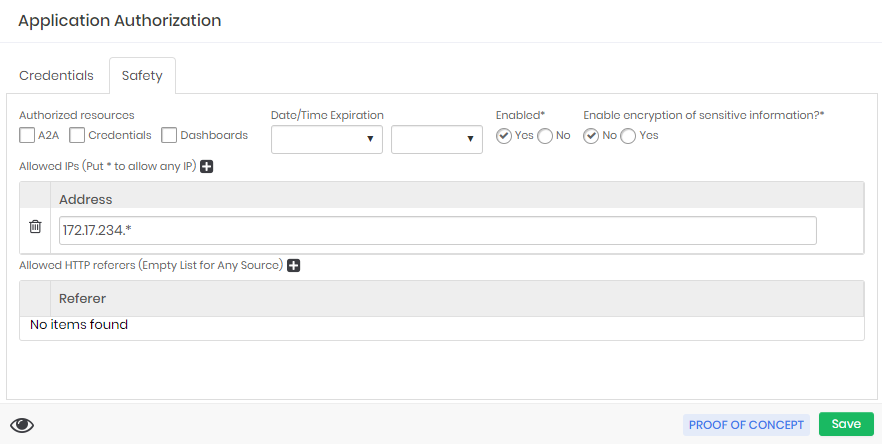

Autorização da aplicação Na aba Segurança, configure a lista de IPs que irão utilizar o senhasegura.go . Utilize o caracter coringa *** para determinar um segmento de rede

Mantenha os checkboxes Recursos autorizados desmarcados

Mantenha o indicativo Enabled como Yes

Autorização da aplicação - Aba Security Salve o registro.

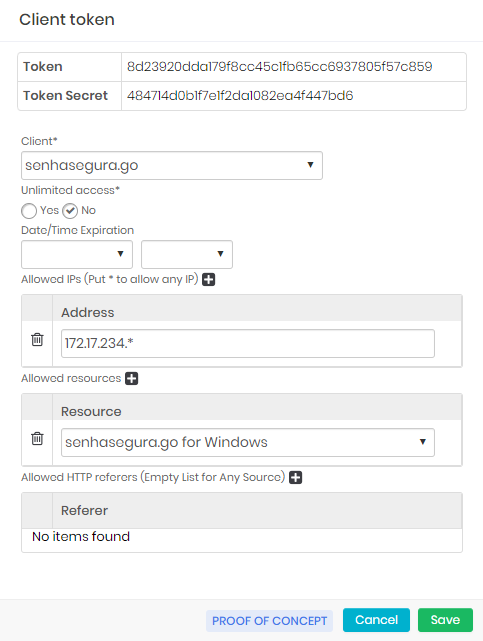

Vá ao módulo Configurações, menu Serviços ➔ API ➔ Tokens

Encontre o aplicativo criado na lista apresentada e clique na ação de registro Alterar token de cliente

No formulário apresentado, adicione na lista de recursos a API senhasegura.go para Windows;

Salve a configuração

Configuração do token

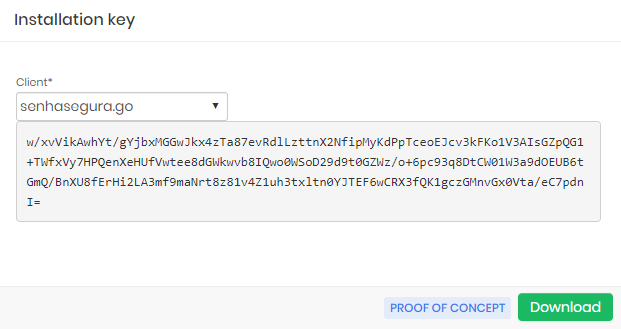

Gerando uma licença de uso

Nesta etapa, todos dados necessários para emitir uma licença de uso do senhasegura.go estão configuradas.

Vá ao módulo go e acesse o menu Configurações ➔ Instaladores;

Clique no botão de rodapé Chave de instalação;

Selecione o cliente WebService A2A criado anteriormente a lista Cliente

O texto gerado no campo abaixo é a licença de uso que deve ser utilizada para ativar as instalações cliente. Você pode optar por fazer o download desta licença no botão de rodapé Download;

O arquivo de licença pode ser utilizado caso você realize uma instalação em lote através do Microsoft Active Directory.

Instalando e ativando uma workstation

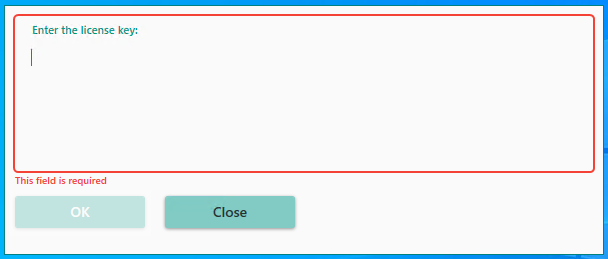

O processo de instalação é simplificado. Leia atentamente os termos de uso e proceda com a instalação.

Ao término, inicie o senhasegura.go através do atalho disponibilizado na área de trabalho.

Você será apresentado ao formulário de ativação. Copie e cole a licença gerada anteriormente e prossiga.

Caso você receba alguma das mensagens de erro abaixo, realize o processo sugerido:

1011: User inactive location: O usuário relativo da workstation está inativo no senhasegura . Nestes casos o usuário já fazia uso do senhasegura.go , mas seu usuário de workstation está inativo no relacionamento do módulo senhasegura.go . Não confundir com a conta de usuário do senhasegura web

1013: Local user does not exist on server: O usuário da workstation não tem uma conta com mesmo username na plataforma senhasegura

1014: User pending approval location: O usuário está pendente de aprovação para uso do senhasegura.go na workstation;

1004: Invalid credential: A chave assimétrica da workstation não existe no servidor do senhasegura

1008: Certificate inactive: A workstation foi inativada pelo administrador no cadastro de workstations do senhasegura.go

1002: Registration of pending approval workstation: A workstation está pendente de aprovação pelo administrador no cadastro de workstations do senhasegura.go

2028: The workstation version is prohibited: A versão instalada na workstation foi desaprovada pelo administrador do

Aprovando usuário e workstation manualmente

Uma vez instalado e aplicado a licença de uso, é necessário que o administrador aprove o uso do senhasegura.go pelo usuário da workstation.

Caso a mensagem 1013 seja apresentada, cadastre um usuário no senhasegura com o mesmo username da conta utilizada para login na workstation. O perfil de acesso mínimo é de visualização de senhas.

Caso mensagem de erro 1002 é apresentada ao usuário, será necessário aprovar a workstation.

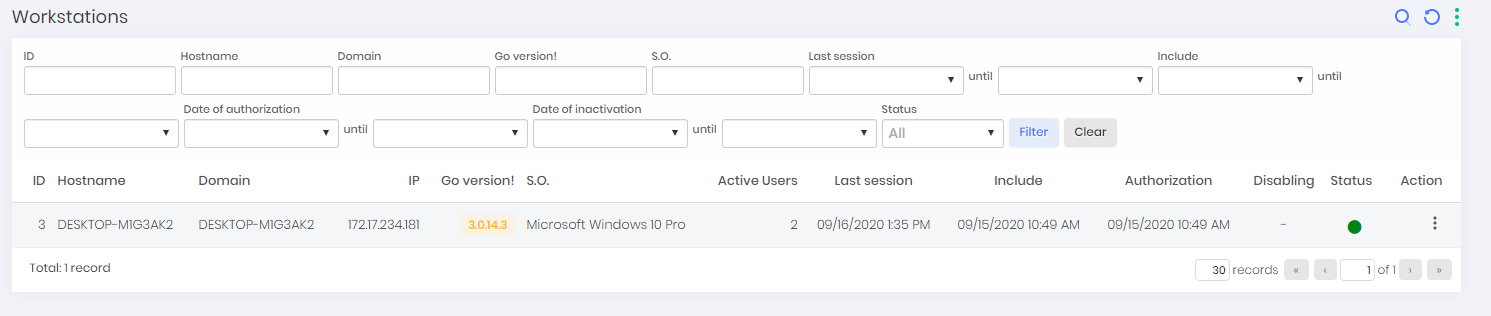

Para aprovar a workstation, vá ao menu go ➔ Workstations

No relatório de workstations, localize a workstation desejada e repare que seu status estará com um círculo laranja indicando que está pendente de aprovação;

Utilize a ação de registro Autorizar para aprovar o uso do senhasegura.go pela workstation;

Inicie novamente o senhasegura.go na workstation;

Caso a mensagem de erro 1014 seja apresentada, significa que a workstation já está aprovada mas o usuário necessita de aprovação. Provavelmente há outro usuário nesta workstation que já utiliza o senhasegura.go . Então é necessário aprovar apenas o novo usuário.

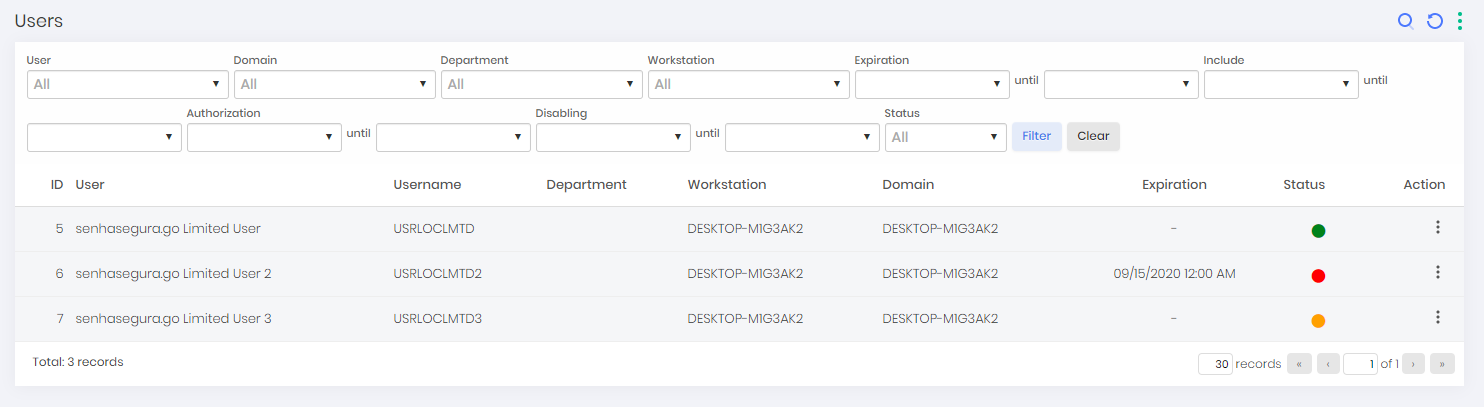

Para aprovar o usuário, vá ao menu go ➔ Usuários

No relatório de usuários, localize o username vinculado a workstation desejado. Repare que seu status estará com um círculo laranja indicando que está pendente de aprovação;

Utilize a ação de registro Autorizar para aprovar o uso do senhasegura.go pelo usuário;

Você pode determinar uma data de expiração desta autorização. Caso deixe em branco, a aprovação não será revogada compulsoriamente.

Inicie novamente o senhasegura.go na workstation;

Aprovando usuário e workstation automáticamente

As aprovações de workstation e usuário podem ser automatizadas para evitar o excesso de interações entre a pessoa que está instalando o sistema na workstation e o administrador que deve aprovar os registros na interface web.

Por padrão o senhasegura não vem com essa automação ativa para deixar a cargo do administrador essa tomada de decisão. Pois uma vez ativo, qualquer máquina e usuário que estejam na rede corporativa com uma licença válida, tem permissão para operar o senhasegura.go sem a dependência da aprovação do administrador.

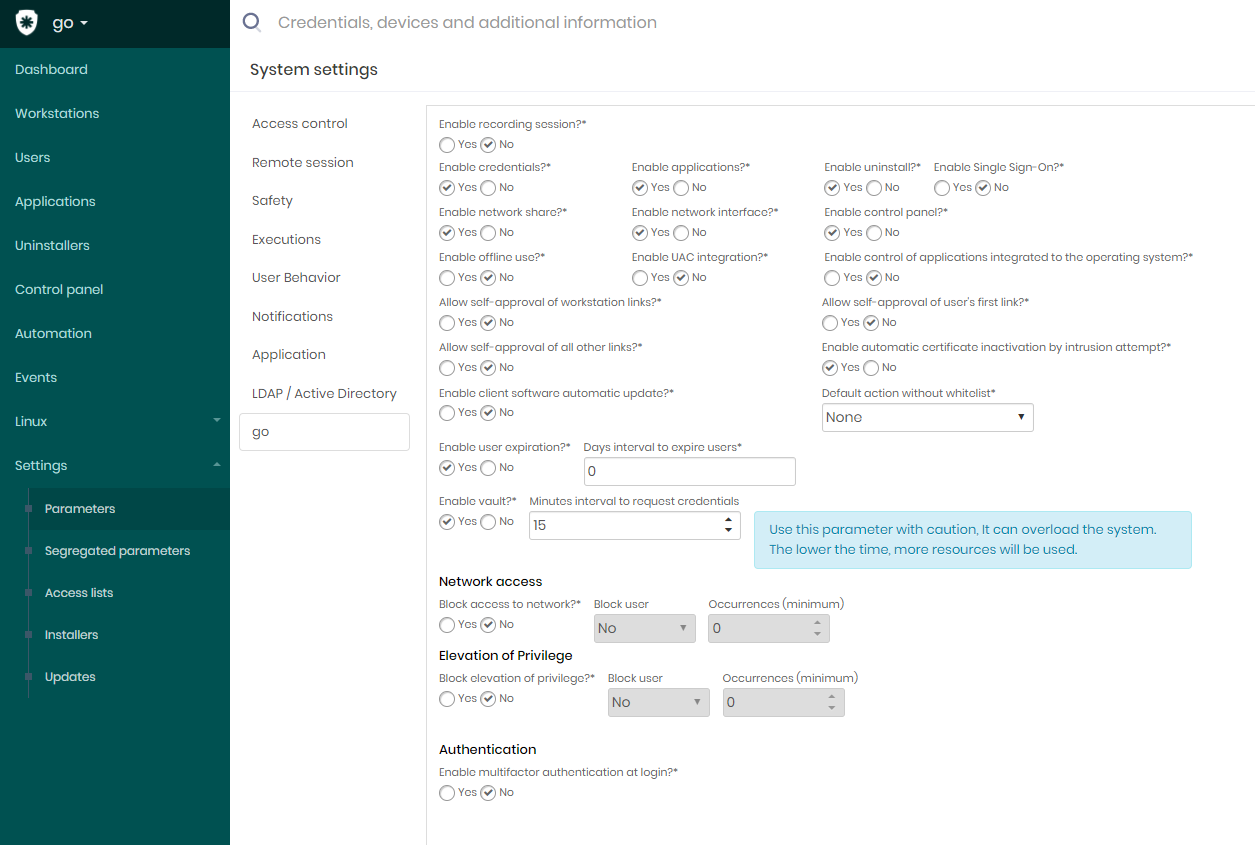

Para configurar a aprovação automática, siga os seguintes passos:

Vá ao menu go ➔ Settings ➔ Parameters

Na tela System settings, certifique-se que esteja na aba go;

Altere os seguintes parâmetros para Yes:

"Allow self-approval of workstation links?"

"Allow self-approval of all other links?"

"Allow self-approval of the user's first link?"

Confirme a alteração com o botão de rodapé Save;

Utilizando o senhasegura.go

Reconhecendo a interface do senhasegura.go

O painel do senhasegura.go pode ser customizado. A imagem apresentada e a descrição dos itens podem variar de versão a versão, ou pela decisão do administrador de liberar ou não alguns recursos aos usuários.

No cabeçalho você pode visualizar a credencial padrão selecionada pelo usuário junto ao domínio. Essa credencial padrão será utilizada nas ações de elevação de privilégio dentro e fora da interface do senhasegura.go .

Caso a credencial padrão selecionada não possua um domínio cadastrado, será apresentado o nome da máquina.

Se ativo, você tem as opções de uso offline do senhasegura.go e o atalho single sign-on (SSO) para o portal web. Explicaremos melhor essa funcionalidade adiante.

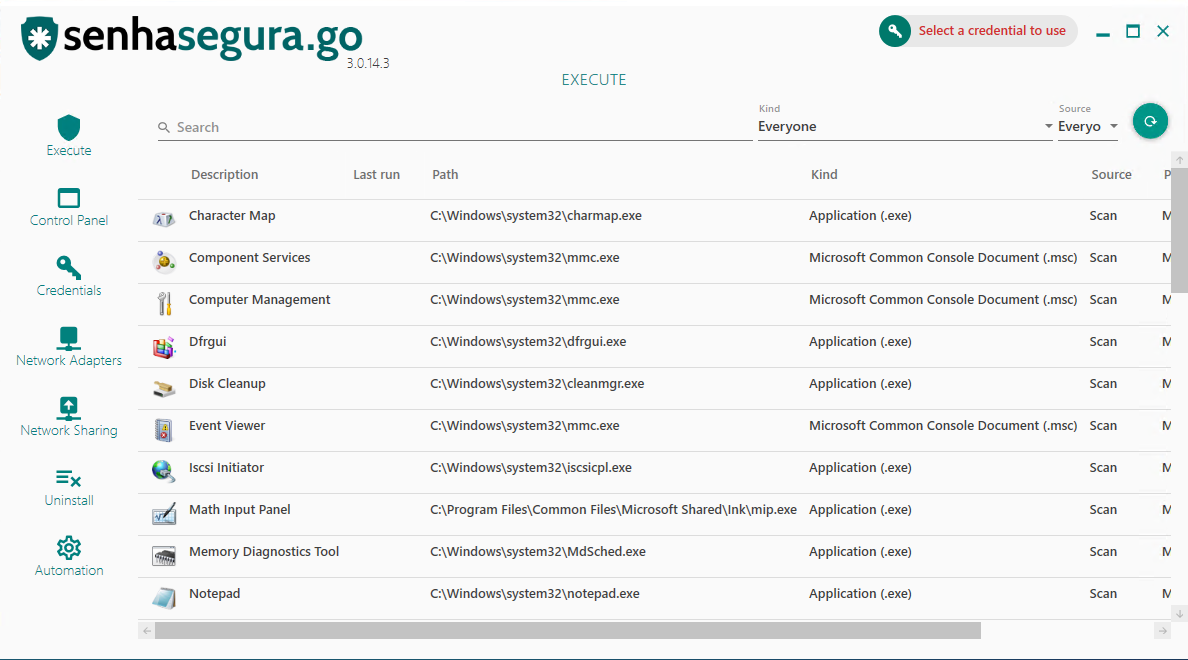

Na barra lateral esquerda você tem acesso aos sub módulos do senhasegura.go .

Executar: Elevação de privilégios de aplicativos em geral;

Painel de controle: Elevação de privilégio para applets do painel de controle;

Credenciais: Listagem de credenciais disponíveis ao usuário;

Adaptadores de rede: Lista de interfaces de rede da workstation. A administração destas interfaces é realizada neste submódulo, e não pelo Control Panel;

Compartilhamento de rede: Diretórios compartilhados de rede utilizados pelo usuário. As credenciais serão utilizadas para acessar o diretório sem necessidade de exposição ou mapeamento;

Desinstalar: Aplicativos disponíveis para desinstalação da workstation;

Automação: Macros de automação disponibilizadas pelo administrador ao usuário;

Para cada submódulo, a área central irá apresentar sua listagem e fornecer campos de filtro acima de seu cabeçalho.

O uso das credenciais

Antes de apresentarmos as ações possíveis que um usuário pode realizar utilizando as credenciais geridas pelo senhasegura , é necessário entendermos como a gestão de credenciais é integrada ao senhasegura.go .

Os usuários do senhasegura.go estarão sempre vinculados a conta utilizada para realizar o login no Windows. Sendo assim, este username Windows deve ter um usuário equivalente no senhasegura , tal qual apresentamos no processo de ativação da instalação.

Essa conta de usuário do senhasegura está passiva a todos controles de grupo de acesso. Ou seja, pode fazer uso do workflow de acesso, acesso emergencial e segregação de credenciais.

Sendo assim, caso o usuário dependa de um processo de aprovação para visualizar ou utilizar uma credencial, essa regra também é aplicável ao uso da credencial pelo senhasegura.go .

A partir do senhasegura.go você poderá fazer uso da credencial, visualizar ou copiar sua senha. Estas ações são equivalentes ao uso via proxy, visualização ou cópia pela interface web. Logo, todas essas ações serão auditadas e encaminhadas via SIEM.

Realizando uma elevação de privilégio

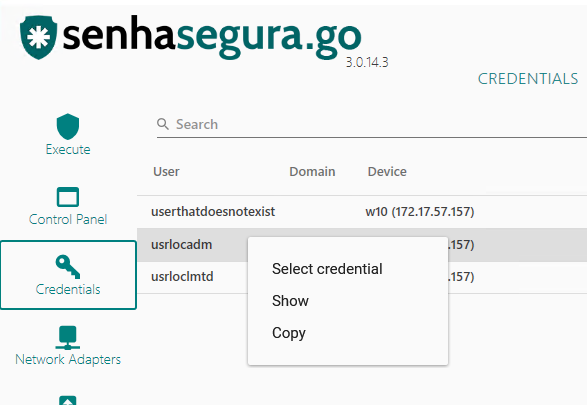

Selecionando a credencial a utilizar

Há diversas formas de realizar uma elevação de privilégio, mas todas elas dependem de que uma credencial já tenha sido selecionada.

Para selecionar a credencial que será utilizada para a elevação, vá ao submódulo Credenciais, localize a credencial desejada na listagem e clique por duas vezes em seu registro.

Repare que agora o username da credencial está selecionada no canto superior direito. Você pode também clicar com o botão direito sob o registro e selecionar a opção Selecionar credencial para selecionar o uso da credencial.

Neste mesmo menu de contexto do botão direito do mouse, você pode visualizar a senha da credencial utilizando a opção Show, ou copiar seu valor com a opção Copiar.

Elevando um aplicativo da lista

No submódulo Executar há uma lista de aplicativos disponível para elevação. Essa lista é inicialmente formada por um scan de aplicativos do menu iniciar. Portanto, nem todos aplicativos estarão presentes.

O botão de atualizar localizado no canto superior direito da relação, fará uma nova busca no menu iniciar por novos aplicativos.

Caso um aplicativo não esteja presente na lista, você pode arrastar seu atalho ou binário de execução para dentro da lista. Arquivos EXE, LNK, MSC e MSI são aceitos como executáveis.

Localizado o aplicativo desejado, basta clicar duas vezes sob seu registro para iniciar a elevação. Outra forma é clicando com o botão direito sob o registro e escolher a maneira de execução do aplicativo.

Executar com privilégios: Irá executar o aplicativo com privilégios elevados dentro de uma sessão dedicada da credencial selecionada

Executar: Irá apenas executar o aplicativo dentro de uma sessão dedicada da credencial selecionada.

Ao executar o aplicativo, repare que o tema aplicado difere do usuário logado. Isso ocorre pois a aplicação está sendo executada em outro perfil. Você pode validar.

Esta ação é passiva de workflow de aprovação e acesso emergencial, caso o grupo de acesso do usuário demande.

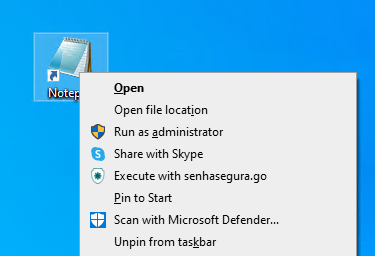

Elevando um aplicativo fora do senhasegura.go

Todos aplicativos executáveis ou atalhos possuem em seu menu de contexto uma ação Executar com senhasegura.go . A partir desta ação você poderá executar o aplicativo desde que uma credencial já tenha sido selecionada anteriormente. Caso não haja uma credencial selecionada, você será alertado a selecionar uma. Nestes casos, a elevação que será utilizada é a Executar com privilégios, onde a aplicação é executada com todos os privilégios administrativos.

Elevando privilégios para applets do Painel de Controle

No submódulo Painel de Controle você terá acesso aos applets disponíveis no Painel de Controle. Todos applets disponíveis permitem elevação tal qual os aplicativos.

Até a versão 3.0.14, por uma limitação técnica, ainda não é possível realizar a gravação de sessão para applets de painel de controle. Porém, a auditoria de uso é registrada no senhasegura .

Gerenciando interfaces de rede

No submódulo Adaptadores de rede você verá a lista de interfaces de rede disponíveis para configuração.

O princípio é o mesmo dos applets do Painel de Controle. Ao clicar por duas vezes ou acessando pelo menu de contexto do registro, você tem acesso ao painel de configurações da interface de rede.

Até a versão 3.0.14, por uma limitação técnica, ainda não é possível realizar a gravação de sessão para applets de interface de rede. Porém, a auditoria de uso é registrada no senhasegura .

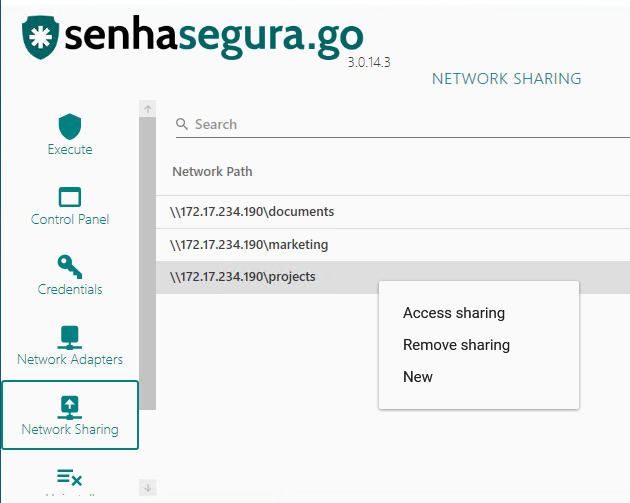

Acesso a pastas compartilhadas

No submódulo Compartilhamento de rede o usuário pode acessar uma pasta compartilhada da rede utilizando a credencial selecionada. Esta credencial não necessita ser obrigatoriamente de domínio.

As pastas acessadas através do senhasegura.go ficam registradas na listagem, e podem ser acessadas novamente por conta do cache de credenciais gerido pelo Windows. Estas pastas não serão mapeadas como unidade.

Para adicionar uma nova pasta, basta clicar com o botão direito e escolher a opção Novo no menu de contexto.

Pastas já acessadas anteriormente podem ser removidas da relação através da opção Remover o compartilhamento do mesmo menu de contexto

.

Uma vez autenticado o acesso a pasta, o Windows pode criar um cache local com os acessos de rede permitindo que a pasta seja acessada sem utilizar o senhasegura.go . O principal objetivo do senhasegura.go é automatizar este acesso sem apresentar a senha ao usuário.

Desinstalando aplicativos

A desinstalação de aplicativos é realizada pelo submódulo Desinstalar. Neste submódulo será listado a relação de aplicativos instalados.

Para desinstalar um aplicativo, tenha uma credencial privilegiada selecionada e clique com o botão direito sob seu registro e selecione a ação Desinstalar em seu menu de contexto.

Sincronizando políticas e credenciais

As alterações de políticas e credenciais que ocorrem no servidor do senhasegura serão atualizadas automaticamente na interface do senhasegura.go através de seus serviços a cada 5 minutos.

Por vezes pode ser necessário que essa atualização seja imediata. Então, o usuário do senhasegura.go pode optar por clicar no ícone do systemtray (bandeja de aplicativos) e selecionar as opções Atualizar credenciais ou Sincronizar políticas.

Conclusão

Ok. Neste ponto você já foi apresentado as principais funcionalidades do senhasegura.go

Há ainda diversas funcionalidades a explorar, mas antes iremos conhecer um pouco mais dos relatórios na plataforma web e posteriormente falaremos das funções avançadas do senhasegura.go .

O backoffice

Agora que já utilizamos o senhasegura.go em suas principais funcionalidades, vamos ver os registros que foram encaminhados ao servidor e suas aplicações.

Telas operacionais

As telas operacionais são as telas onde o administrador poderá influenciar o comportamento da instalação do senhasegura.go

Como vimos no processo de instalação, é possível lidar com operações da workstation onde está instalado e separadamente com o usuário que está utilizando. Por vezes, mais de um usuário pode utilizar a mesma workstation. E as definições e operações de um usuário não pode afetar o outro.

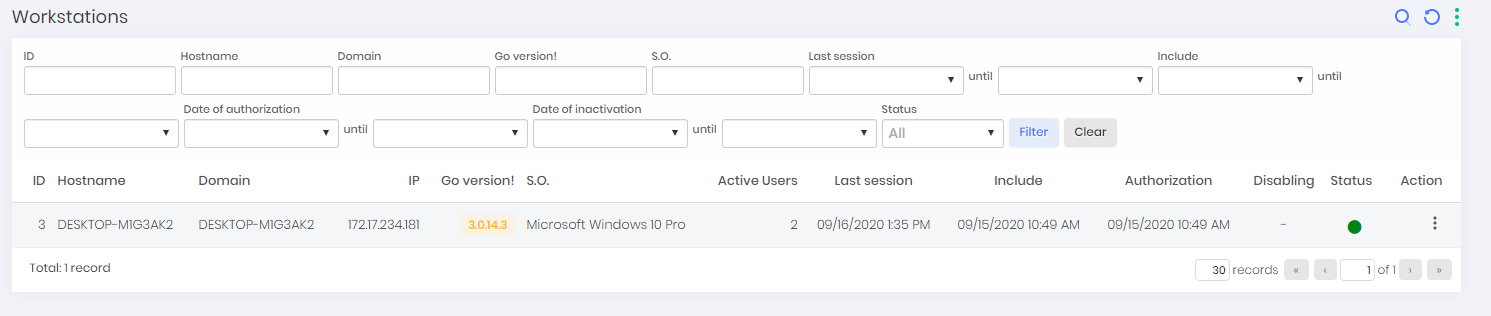

Relatório de Workstations

A partir do menu go ➔ Workstations você tem acesso as workstations que possuem uma instalação do senhasegura.go

Os registros são distintos por suas características, e possuem um indicador de estado em cores na coluna Status. Seus valores podem variar entre:

Pendente (Laranja): Novas instalações que ainda não foram aprovadas ou recusadas pelo administrador. Não podendo operar enquanto não houver uma aprovação;

Autorizado (Verde): Instalações que já foram aprovadas pelo administrador e que podem utilizar as funcionalidades na workstation;

Inativo (Vermelho): Instalações que foram revogadas pelo administrador. Ou seja, não podem operar o senhasegura.go

O estado Laranja (Pendente) somente será apresentado se a aprovação automática de workstations e usuários não estiver ativa. O senhasegura por padrão vem com estas opções inativas, obrigando o administrador a aprovar manualmente workstations e usuários.

Este relatório não tem ações para adicionar uma workstation. A workstation só é adicionada caso haja uma instalação com ativação do senhasegura.go na própria workstation.

Algumas ações de registro também irão variar dependendo do estado:

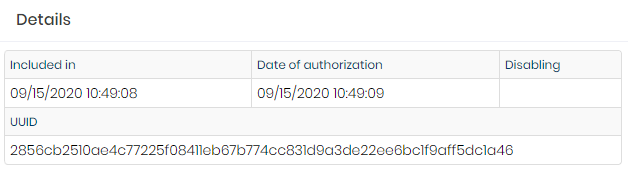

Detalhes: Apresenta as datas de estados da workstation e seu identificador único. Este identificador único é utilizado para diagnósticos profundos por nossa equipe de suporte;

Relatório de detalhes Usuários: Apresenta a relação de usuários que executaram o senhasegura.go nesta workstation. Este relatório será explorado adiante;

Eventos: São todos eventos capturados pelos serviços do senhasegura.go ou executados pelos usuários através do senhasegura.go nesta workstation. Este relatório será explorado adiante;

Detalhes: Presente apenas no estado Authorized, esta ação inativa o uso do senhasegura.go na workstation;

Autorizar: Autoriza o uso do senhasegura.go nesta workstation. Este estado é presente;

Relatório de Usuários

A partir do menu go ➔ Usuários você tem acesso ao usuários que já utilizaram o senhasegura.go . Este relatório permite ao administrador filtrar por campos que permite cruzar origens diferentes e identificar os diferentes vínculos entre os usuários do senhasegura e as workstations onde este já fez uso do senhasegura.go .

O campo Status, tal qual no relatório de workstations, apresenta o estado deste usuário naquela determinada workstation. Ou seja, um username pode estar habilitado a utilizar o senhasegura.go em uma workstation e estar proibido de utilizar em outra workstation.

Pendente (Laranja): Usuários que não foram avaliados pelo administrador para utilizar o senhasegura.go . Não podendo operar enquanto não houver uma aprovação;

Autorizado (Verde): Usuários que foram aprovados pelo administrador e que podem utilizar as funcionalidades na workstation;

Inativo (Vermelho): Usuários que foram revogados pelo administrador. Ou seja, não podem operar o senhasegura.go ;

Não é possível adicionar novos registros através deste relatório. A adição de usuários só ocorre caso o usuário faça uso do senhasegura.go em uma workstation onde o senhasegura.go esteja instalado e ativado.

As ações por registro podem variar entre:

Autorizar: Presente nos estados Pendente e Inativo, permite que o usuário utilize o senhasegura.go . Você pode indicar uma data de expiração desta aprovação, que após o vencimento, automaticamente será a aprovação será revogada;

Revogar: Presente nos estados Pendente e Autorizado, recusa o uso do senhasegura.go deste usuário na workstation. Isso não impede que o usuário faça uma nova requisição em uma outra workstation. A recusa também não será expandida para outras aprovações válidas que este usuário tenha em outras workstations e também não irá inativar o uso da workstation para os outros usuários;

Detalhes: Apresenta os detalhes deste usuário quanto às datas de aprovação, inativação e inclusão;

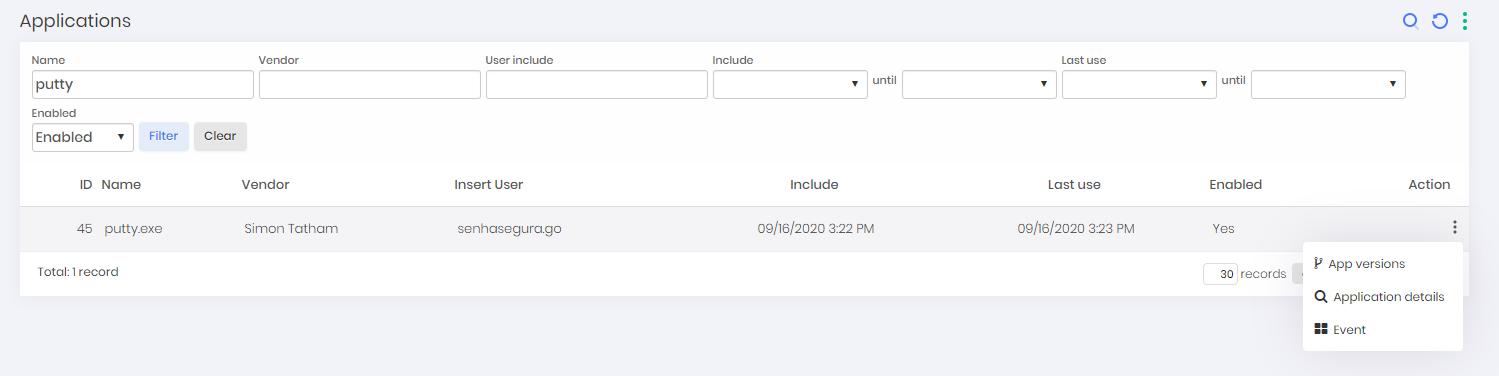

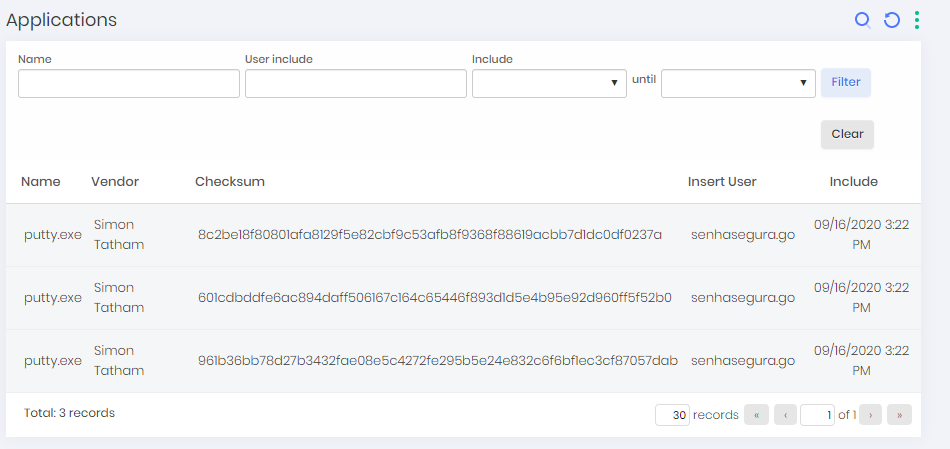

Relatório de Aplicações e Desinstaladores

No menu go, Aplicações você pode visualizar todas aplicações que já foram mapeados automaticamente pelos serviços do senhasegura.go , ou executados pelos usuários através do senhasegura.go

Um aplicativo é único para o senhasegura , independente de sua pasta de instalação e do nome de seu binário. Desta forma, o senhasegura.go consegue identificar suas diferentes versões e centralizar o cadastro para criar as segregações.

Isso também permite que o administrador identifique as diferentes versões instaladas em seu parque de máquinas. Suas ações de registro também permitem visualizar os eventos de execução.

No menu go ➔ Desinstaladores há a relação de todos desinstaladores de aplicativos identificados nas workstations.

Por também serem aplicativos, suas ações de registro são idênticas às ações do relatório de aplicações.

Relatório de applets do Painel de Controle

Os applets do Painel de Controle são pré configurados. Isso é necessário pelo fato de que a Microsoft possui diferentes formas de acesso aos controles para cada versão do Windows.

Você pode acessar os controles através do menu go ➔ Painel de controle.

Neste relatório você pode observar cada comando utilizado para alcançar o controle, e quais as versões de Windows compatíveis.

A ação de registro apresenta um relatório com todos eventos de quando uma workstation executou o acesso elevado ao controle.

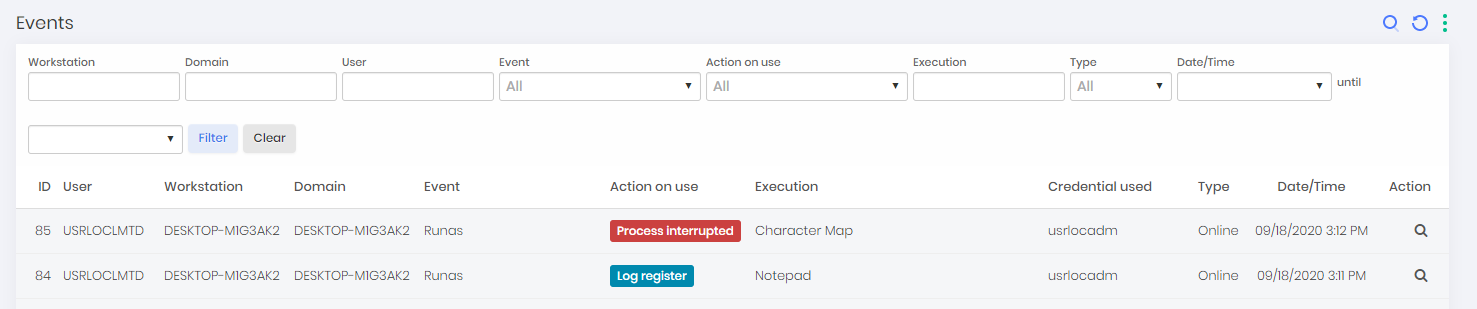

Relatório de eventos

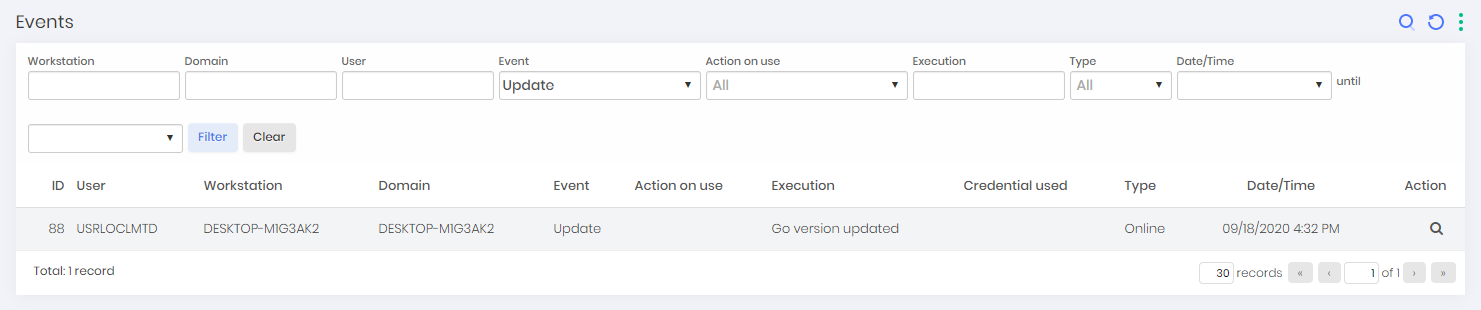

Este relatório está presente como detalhamento em todos registros dos relatórios de Workstations, Aplicações, Desinstaladores, Painel de controle e DLLs.

É neste relatório que está centralizado cada ação automática ou intencional do usuário a partir do senhasegura.go

Quando acessado como detalhamento, você tem a visão filtrada e reduzida da entidade origem. Mas acessando através do menu, você tem acesso a todos filtros e possibilidade de combinações para identificar os eventos que estão ocorrendo nas workstations.

No campo ações ainda é possível alterar a permissão de uma aplicação que foi utilizada previamente pelo usuário, restringindo ou liberando-a de modo que o usuário consiga ou não, utilizar esta ferramenta novamente em um momento futuro.

DLLs inclusas apenas após início do processo serão analisadas. Se um usuário tentar abrir um arquivo que tenha uma DLL que não é considerada confiável, o sistema gerará um evento chamado Untrusted DLL execution attempt e desligará a aplicação. O evento será notificado via SYSLOG e disponível para configuração de e-mail.

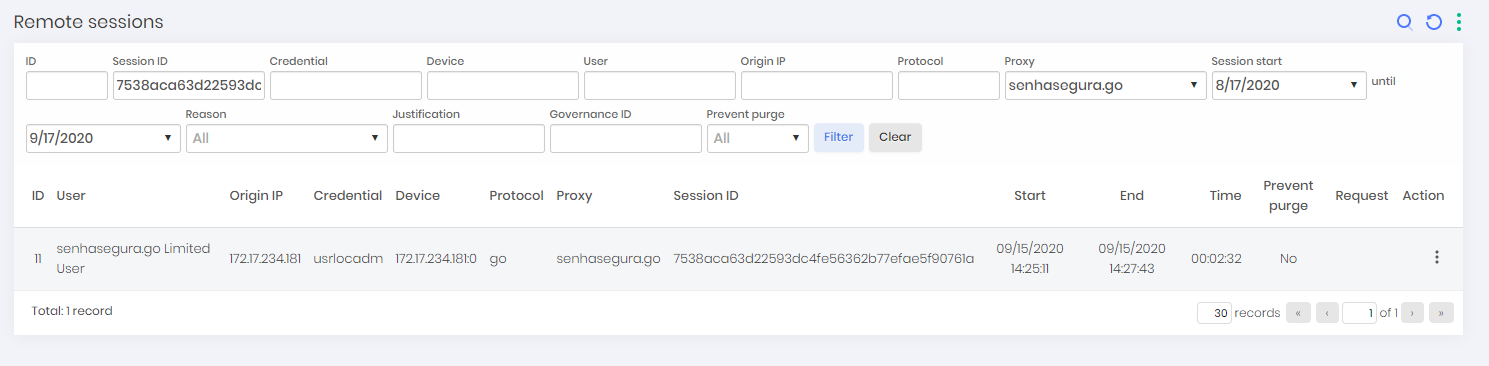

Relatório de elevações e vídeos

Quando um usuário realiza uma elevação de um aplicativo, o senhasegura.go irá gravar um vídeo enquanto a thread daquele aplicativo estiver ativo. Assim que a thread é finalizada, o vídeo é encaminhado ao servidor do senhasegura , ficando disponível para avaliação.

Como todas sessões gravadas, ela pode ser acessada no menu PAM ➔ Controle de acesso ➔ Sessões remotas. Você pode filtrar através do filtro Proxy com o valor senhasegura.go para listar apenas as sessões provenientes do senhasegura.go .

Através da ação de registro Vídeo da sessão você poderá assistir o vídeo.

Esta funcionalidade só estará disponível se o parâmetro Enable recording session estiver ativo.

Histórico de acesso de Workstation

Através do relatório de acesso de uma workstation localizado em Go ➔ Relatórios ➔ Histórico de acesso da workstation, será possível verificar qual a quantidade de acessos, último e primeiro acesso de um determinado usuário em uma determinada workstation, de modo que possa ser filtrado por usuário, acesso, data, hora e ID.

Configurações e segregações

Por padrão, algumas funcionalidades do senhasegura.go estão inativas. Você deve ativa-las manualmente para utiliza-las.

Configurações globais

Os parâmetros podem ser acessados através do menu "go ➔ Configurações ➔ Parâmetros ou "Configurações, Parâmetros do sistema, Parâmetros do sistema, e por fim acessando a aba go.

Todos parâmetros nesta tela são de nível global, ou seja, válido para todos usuários. Adiante falaremos sobre segregações que permitem criar combinações diferentes de configurações para cada workstation.

Alguns destes parâmetros controlam a visualização dos submódulos respectivos. São eles:

Habilitar credenciais?;

Habilitar aplicações?;

Habilitar desinstalação?;

Habilitar compartilhamento de rede?;

Habilitar interface de rede?;

Habilitar painel de controle?;

Outros parâmetros estão vinculados a ações adicionais:

Permitir a gravação de sessão?: Por padrão inativo, indica se a gravação de aplicativos elevados devem ser gravados em vídeo durante sua execução. Ao término, o vídeo será enviado ao servidor do senhasegura ;

Habilitar Single Sign-On?: Se ativo, permite que o senhasegura.go inicie uma sessão autenticada do senhasegura web no navegador padrão do usuário, sem necessidade do usuário inserir uma senha. Caso o usuário tenha obrigatoriedade de token 2FA, este será solicitado no sistema web;

Habilitar integração UAC?: Se ativo, o senhasegura irá interceder nos momentos de UAC possibilitando que o usuário digite uma credencial que possa dar continuidade ao processo;

Habilitar o controle de aplicações integradas ao sistema operacional?: Se ativo, o senhasegura.go irá ativar o driver que monitora os aplicativos que estão sendo executados no Windows e irá intervir caso o aplicativo esteja fora da allowlist ou dentro de denylist. Apenas os aplicativos de sessões de usuários serão avaliados;

Estes parâmetros estão vinculados ao processo de instalação e aprovação:

Permitir auto-aprovação de links da workstation?: Indica se uma workstation deve ser automaticamente aprovada ao receber uma licença válida do senhasegura.go ;

Permitir auto-aprovação do primeiro link do do usuário?: Indica se o primeiro usuário deve ser automaticamente aprovado caso utilize o senhasegura.go em uma máquina anteriormente aprovada;

Permitir auto-aprovação de todos os outros links?: Indica se todos demais usuários que venham utilizar o senhasegura.go em uma máquina previamente aprovada, também serão aprovados automaticamente;

Habilitar atualização automática do software cliente?: Indica se o senhasegura.go deverá se atualizar automaticamente caso uma nova versão esteja disponível no servidor.

Habilitar expiração de usuário?: Indica se será obrigatório definir uma data de validade da autorização do usuário;

- Intervalo de dias para vencimento de usuários: Será a quantidade de dias em que o usuário irá expirar após a aprovação. Este valor determinará a data limite no formulário de aprovação de usuário;

Ativar inativação automática de certificados por tentativa de intrusão?: Indica se o certificado de comunicação único entre workstation e servidor será inativado caso o servidor detecte uma intrusão no senhasegura.go ;

Estes parâmetros estão vinculados a funcionalidades especiais do senhasegura.go :

Habilitar cofre?: Indica se está permitido o uso do senhasegura.go Offline. Essa funcionalidade será abordada com mais detalhes adiante.

- Intervalo de minutos para solicitar credenciais: Enquanto a workstation estiver online, um cache seguro das informações de credenciais será atualizada dentro deste intervalo de tempo.

Bloquear o acesso à rede?: Indica se o usuário será bloqueado a qualquer tentativa de acessar um endereço de rede TCP ou UDP.

Bloquear usuário: Indica se o usuário senhasegura vinculado a ação será bloqueado após exceder uma quantidade tentativas de acesso a rede;

Ocorrências (mínimo): São as quantidades de vezes a considerar antes de bloquear o usuário senhasegura ;

Bloquear elevação de privilégio?: Indica se o senhasegura irá monitorar aplicações que tentem executar elevação de privilégio por fora do senhasegura.go . Se ativo, a tentativa será impedida.

Bloquear usuário: Indica se o usuário senhasegura vinculado a ação será bloqueado após exceder uma quantidade tentativas de elevação;

Ocorrências (mínimo): São as quantidades de vezes a considerar antes de bloquear o usuário senhasegura;

Enable multi-factor authentication at login: Se ativo e o usuário vinculado ao senhasegura tiver token 2FA configurado, este token será solicitado ao realizar o login local na workstation ou acesso via RDP;

Habilitar acesso JIT: Se ativo, o usuário que faz uso do senhasegura.go será adicionado no grupo de administradores locais do Windows e suas ações serão auditadas por vídeo enquanto permanecer neste grupo.

Caso o usuário encerre o JIT através do mesmo botão de ativação, realize um log off, ou desligamento do computador, o usuário será removido do grupo imediatamente;

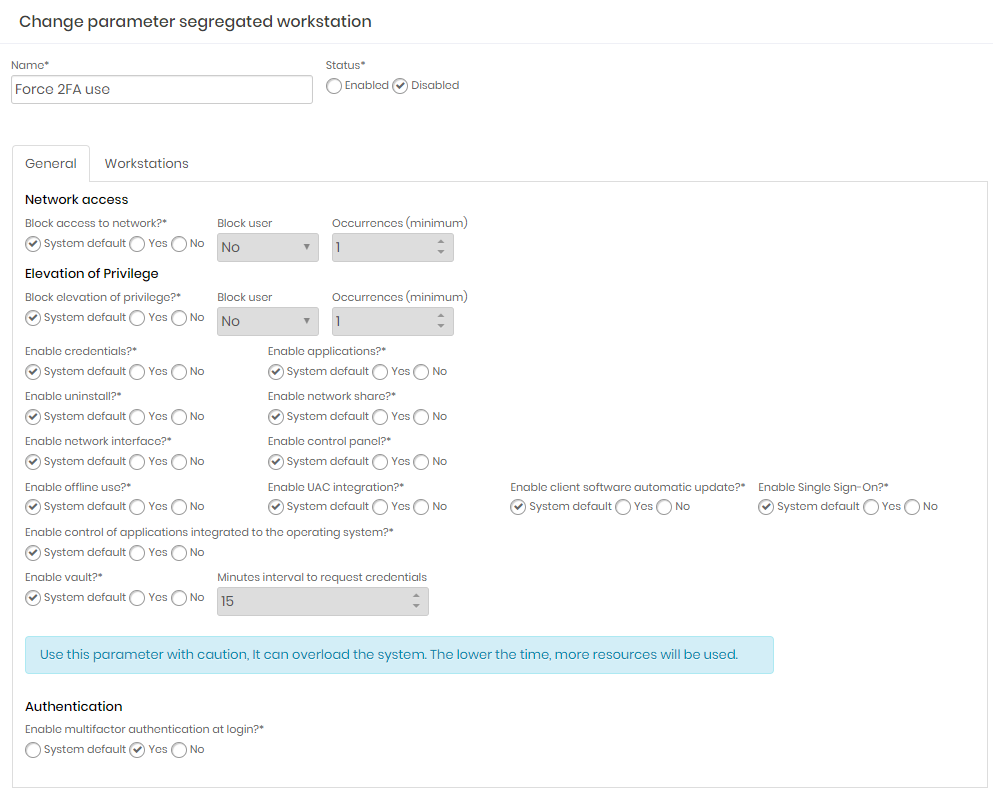

Configurações segregadas

As configurações segregadas são utilizadas especialmente para lidar com cenários específicos de uma workstation. Por vezes a workstation pertence a um usuário que demande atenção especial ou um uso diferenciado.

Todas configurações vistas anteriormente são de um contexto global. Ou seja, uma vez determinada será válida para todos usuários. O administrador então pode definir uma estratégia restritiva em nível global e criar exceções permissivas em um contexto segregado.

Ou, criar um contexto permissivo em nível global e criar segregações restritivas em contexto segregado.

Para acessar as configurações de segregação, acesse o relatório no menu go ➔ Configurações ➔ Parâmetros segregados. Você pode alterar uma segregação existente na ação de registro Editar ou criar novas segregações na ação de relatório New segregation for workstation.

A configuração de uma segregação deve ter o nome descritivo quanto seu objetivo, para facilitar o rastreamento de um determinado comportamento de uma workstation. Por exemplo, uma configuração que obrigue o uso do token 2FA, deve ter em seu nome algo como Uso obrigatório de 2FA. Desta forma, se alguma workstation apresenta este comportamento, é possível que ela esteja dentro desta segregação.

As configurações são semelhantes as configurações globais. A única diferença está na possibilidade de manter o valor da configuração global ou definir um valor fixo que terá precedência sobre o valor global.

"Padrão do sistema": Irá utilizar o valor proveniente da configuração global;

"Sim" ou "Não": Sobrepõem o valor da configuração global pelo valor escolhido;

Após criar as regras na aba Geral, é necessário salvar o registro antes de vincular as workstations na aba Workstations. Ao retornar a configuração salva, vá a aba Workstations e adicione as workstations que terão as configurações globais sobrescritas pela segregação.

A segregação só será aplicada no cliente quando a aplicação for iniciada. Caso haja uma alteração na segregação, o usuário deve carregar novamente a aplicação para que as novas regras sejam aplicadas.

Funcionalidades especiais do senhasegura.go

Algumas funcionalidades do senhasegura.go são instaladas por padrão inativas e cabe ao administrador decidir se irá ativa-las. Estas funcionalidades possuem um envolvimento em baixo nível do sistema operacional e podem apresentar incompatibilidade ou comportamentos não mapeados se utilizados em conjunto com outros softwares que atuem nas mesmas camadas de driver ou kernel do sistema operacional.

Recomendamos que realizem um experimento em uma máquina com os pacotes de software normalmente instalados nas workstations do cliente antes de tomarem a decisão de ativar as funcionalidades em produção.

Com exceção do modo offline, todas demais funcionalidades dependem de um sincronismo com o servidor que ocorre a cada 5 minutos. Ou seja, uma vez ativado a funcionalidade no servidor, ainda levará mais 5 minutos para que a funcionalidade esteja ativa nas workstations.

Regras denylist e allowlist

Os registros dos submódulos Aplicações, Automação, Desinstaladores, Painel de controle e DLLs podem ser separados por listas de denylist e allowlist. Permitem ainda a segregação utilizando níveis globais, workstation, credencial utilizada e grupo de acesso utilizado.

Ou seja, você pode controlar a elevação destes submódulos em seus registros independentemente.

Por vezes o administrador não gostaria de permitir aplicativos como Microsoft Powershell ou Windows Command Line (CMD) aos usuários. Ele pode então criar uma regra de denylist global. Mas por vezes ele pode desejar que apenas alguns usuários tenham acesso a estes aplicativos, então ele pode criar uma regra de acesso baseada em grupos de acesso.

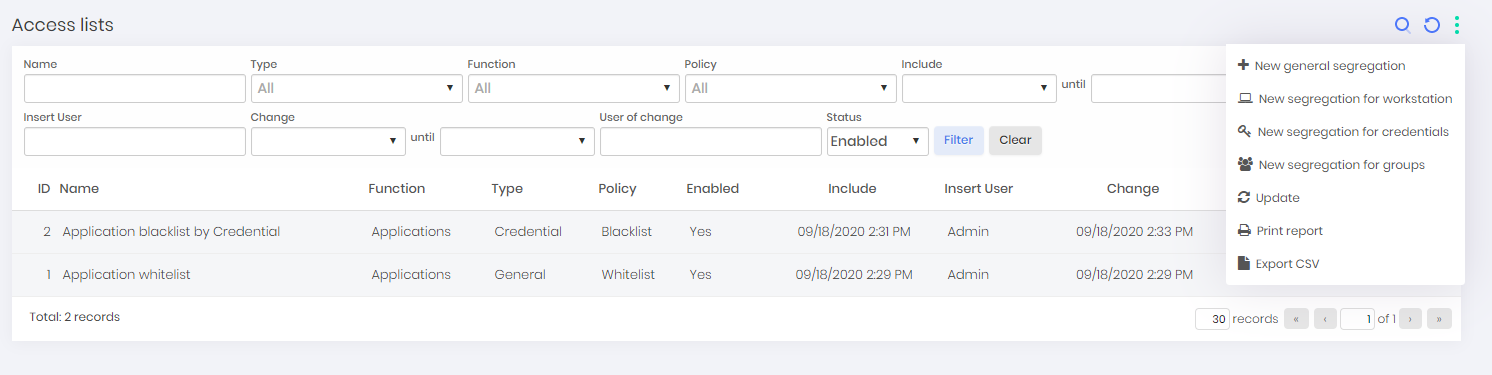

As regras cadastradas podem ser acessadas no menu go ➔ Configurações ➔ Listas de acesso. Para cadastrar uma configuração, siga os passos:

Acesse a ação de relatório no nível de segregação desejada:

Nova segregação global: Nova segregação global válida para todos usuários;

Nova segregação para workstation: Nova segregação baseada em workstations;

Nova segregação para credencial: Nova segregação global baseada em credencial. Será aplicada a todos usuários com acesso a credencial;

Nova segregação para grupos: Nova segregação global baseada em grupo de acesso da credencial. Será aplicada a todos usuários que utilizem uma credencial através do grupo de acesso específico;

Você será apresentado a uma tela para selecionar a entidade da segregação, sendo:

Nome: Nome da segregação. Utilize um nome que deixe claro o objetivo desta configuração;

Ação: Escolha entre as opções de Allowlist e Denylist;

Status: Mantenha Ativo para que a regra seja aplicada;

Gravar a sessão desses aplicativos: Indica se um vídeo registrando todo evento de execução do aplicativo deve ser gravado e encaminhado ao senhasegura;

Aplicações: São as aplicações que devem ser filtradas. É possível aplicar filtros por diversas características do aplicativo:

cautionDLLs funcionam como aplicações, podendo ser filtradas por Nome do Produto, Versão do Produto, Certificado, Versão do Arquivo, Diretório, Hash do arquivo, Identificador de Zona de Internet, Editor da Windows Store

.

Certificado:O certificado na aplicação possui um valor fixo chamado Trusted Only, de modo que será validado o certificado que possuir essa regra ativa;

ID de classe COM: É uma informação que todas as aplicações tem, ela está em formato de GUID;

Diretório: Esse é caminho da aplicação, para ser checado com a regra, o caminho registrado deve ser completamente igual ao do arquivo;

Hash do arquivo: Essa é uma informação única que cada arquivo tem, é gerado um novo hash a cada mudança que seja feita no arquivo;

Versão do arquivo: Essa é a versão do arquivo;

Identificador de zona da Internet: Essa informação é referente à origem do arquivo, quando ele é baixado da internet, vai estar como Internet Zone, geralmente todos os arquivos que foram baixados estão classificados assim, já os executáveis que estão instalados, por exemplo, tem essa informação como Local Zone;

Nome do Produto: Essa é o nome do programa, é avaliado tanto o nome do arquivo quanto o nome do programa;

Versão do Produto: Essa é a versão do produto;

URL da fonte: contém informações que tem em arquivos de vídeo;

Código de atualização: Essa informação também é um GUID de cada programa, e pode ser encontrada no registro do Windows;

Nome do fornecedor: Esse é o nome do fabricante;

Editor da loja do windows: Essa é booleana, e é sobre as aplicações que foram baixadas na Microsoft Store, é validado de acordo com o diretório do arquivo, que é em ProgramFiles (e a x86 também), e em uma pasta oculta que chama WindowsApps;

Os valores das regras de segregação podem ser preenchidos com expressões regulares.

As regras serão aplicadas tanto para aplicações iniciadas pelo cliente senhasegura.go quanto para aplicações iniciadas por fora do senhasegura.go .

Uma vez criada, os usuários passam automaticamente a responder por essas regras.

As regras serão somadas. Por exemplo. Se um usuário possui uma aplicação em allowlist e uma credencial em denylist para a mesma aplicação, a aplicação será apresentada como disponível. Mas caso ele tente executar utilizando a credencial negada, será bloqueado e notificado.

Diretórios confiáveis

É possível criar diretórios confiáveis que garantam que qualquer arquivo no caminho permitido possa ser executado, mesmo que não seja confiável. Para adicionar novos diretórios confiáveis, vá para Configurações gerais e defina um caminho.

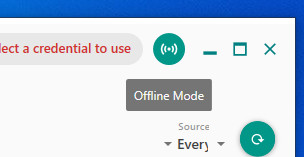

O modo offline

O senhasegura.go disponibiliza uma maneira de oferecer as credenciais em modo offline para casos onde o usuário dispõem de um notebook que transite em áreas onde a rede não ofereça alcance ao senhasegura , ou em cenários onde o senhasegura esteja de fato offline.

Para ativar a funcionalidade, ative o parâmetro Enable offline use e Enable vault na tela de parâmetros globais ou segregados.

Quando ativo, o senhasegura.go irá consultar as credenciais válidas dentro do intervalo de tempo configurado no parâmetro Minutes interval to request credentials.

É recomendado que este intervalo de tempo não seja inferior a 15 minutos caso você tenha muitas workstations com permissão para uso do modo offline. O excesso de consultas pode influenciar na performance do servidor do senhasegura .

Para ativar o modo offline, clique no botão com ícone de sinal e hint offline mode para permitir que o senhasegura.go seja utilizado apenas com os dados locais. O senhasegura.go irá sincronizar os dados e encaminhar um evento de que a workstation começou a trabalhar em modo offline, para que o administrador tenha conhecimento deste fato. Nesse momento o senhasegura.go para de encaminhar requisições para o servidor do senhasegura.go e sua auditoria é armazenada de forma segura localmente.

Para retornar ao modo online, basta clicar novamente no botão para que o senhasegura.go volte a consultar o servidor do senhasegura , e para que os logs de auditoria sejam encaminhados.

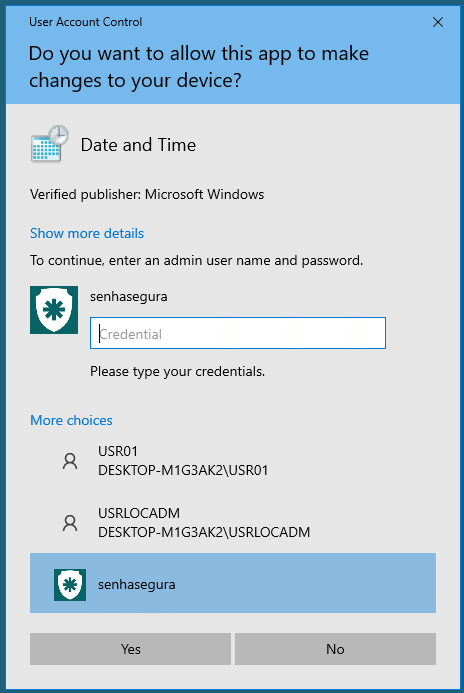

Integração com UAC

O senhasegura.go é capaz de integrar-se com a autenticação UAC nos casos em que uma aplicação necessite elevar o privilégio sob demanda. Nestes casos, além das opções de autenticação normalmente oferecidas pelo Windows, o logo do senhasegura.go será apresentado.

Quando selecionado, o usuário deverá digitar qual credencial do senhasegura ele deseja utilizar para realizar a elevação. Caso o usuário esteja com token 2FA configurado, também deverá fornecer o token em um segundo passo.

Por estar totalmente integrado ao Windows, todo processo é transparente ao usuário, que poderá dar continuidade ao trabalho que estava executando.

Para que esta funcionalidade esteja ativa, altere a configuração Habilitar integração UAC? na tela de parâmetros.

Por uma limitação técnica, o processo de elevação através de UAC não é registrado nos eventos do senhasegura.

Uso de token 2FA OTP

Caso a configuração Enable multifactor authentication at login esteja ativo na tela de parâmetros, e o usuário vinculado tenha um token 2FA configurado no senhasegura, toda vez que este usuário realizar o login na workstation ou um acesso à workstation através de conexão RDP, será solicitado o token 2FA.

Bloqueio de acesso a rede

Quando ativo o parâmetro Bloquear o acesso à red, o senhasegura.go irá interromper qualquer processo iniciado por usuários que tente acessar uma conexão TCP ou UDP que não seja para o senhasegura .

Caso os parâmetros Bloquear usuário e Ocorrências estejam ativos e preenchidos, o usuário vinculado do senhasegura será inativado caso exceda a quantidade de ocorrências configurada, impedindo que o usuário utilize o senhasegura.go ou realize novamente um login na plataforma web.

Os eventos bloqueados serão encaminhados ao servidor do senhasegura .

Bloqueio de elevação de privilégios

Quando ativo o parâmetro Bloquear elevação de privilégio, toda tentativa de elevação de privilégio que não seja realizada pelo senhasegura.go , será bloqueada.

Caso os parâmetros Bloquear usuário e Ocorrências estejam ativos e preenchidos, o usuário vinculado do senhasegura será inativado caso exceda a quantidade de ocorrências configurada, impedindo que o usuário utilize o senhasegura.go ou realize novamente um login na plataforma web.

Os eventos bloqueados serão encaminhados ao servidor do senhasegura .

Atualização automática

Após o senhasegura.go estar instalado e ativo nas workstations, é possível atualizar a versão a partir do próprio servidor senhasegura .

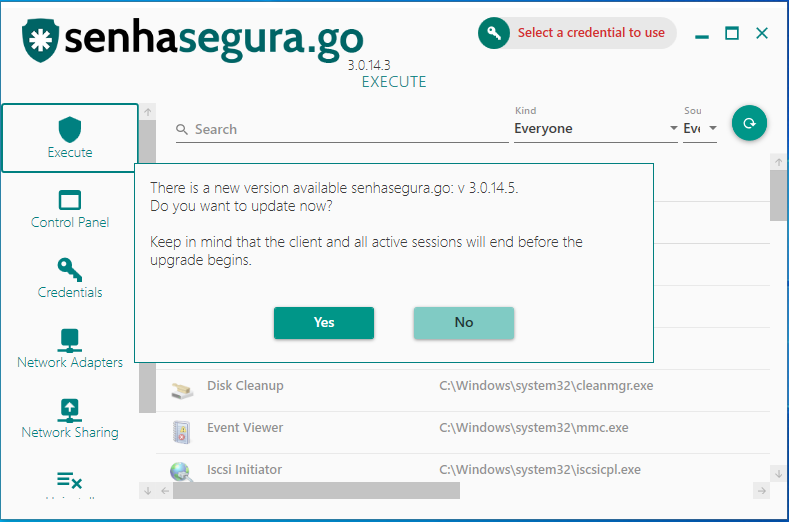

A verificação de nova versão é realizada toda vez que o aplicativo cliente da workstation é iniciado. Portanto, um usuário só será questionado que há uma nova versão disponível se ele iniciar o aplicativo do senhasegura.go .

Para disponibilizar uma nova versão é necessário que o administrador realize o upload da nova versão para a plataforma senhasegura e aprove o instalador. O processo de aprovar o instalador define que o cliente está ciente da nova versão, das mudanças, funcionalidades e impactos que a nova versão trará ao seu negócio.

Após essa aprovação é possível configurar um agendamento de atualização e em quais workstations será instalada a nova versão. Vamos realizar um exemplo:

Acessando o menu go ➔ Configurações ➔ Desinstaladores você tem acesso ao relatório de instaladores disponíveis;

Para realizar o upload de uma nova versão, acesse a ação de relatório Novo;

Selecione o arquivo MSI oficial do senhasegura.go no campo Arquivo de instalação;

Confirme com o botão Salvar;

Os registros permitem que você aprove ou desaprove uma versão

O fato de aprovar uma versão não faz com que ela seja automaticamente disponibilizada para atualização;

Uma versão desaprovada impede seu uso caso ela já esteja instalada em alguma workstation. O usuário será alertado com o código de erro 2028

Uma vez realizado o upload de uma versão e tendo aprovado o registro. A versão estará disponível para agendamento de atualização.

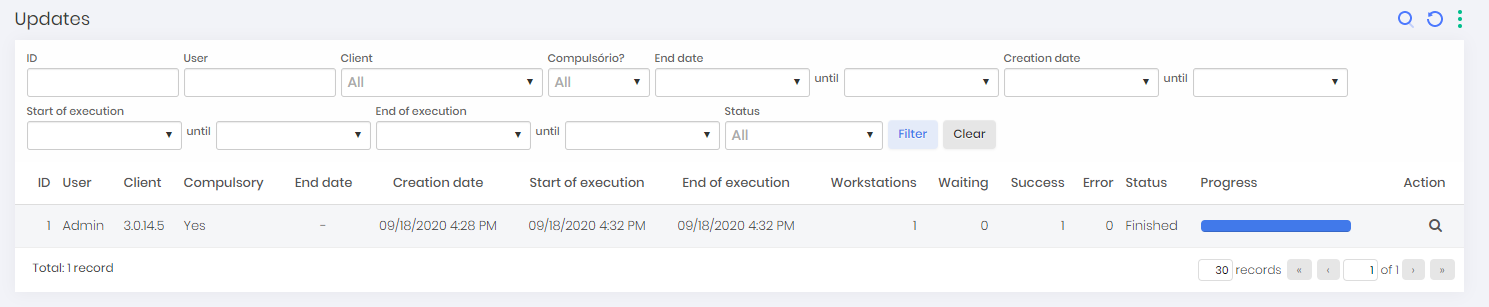

Acessando o menu go ➔ Configurações ➔ Atualizações você tem acesso ao relatório de processos de atualização;

- Cada registro representa um processo selecionado de atualização de uma versão a uma quantidade de workstations definida pelo administrador;

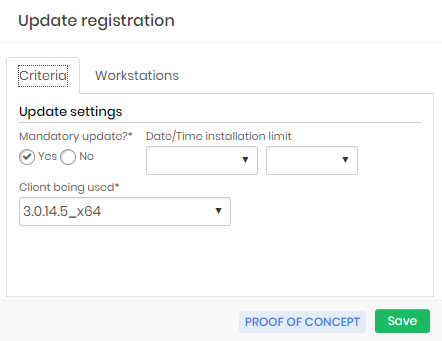

Para criar um novo processo de atualização, clique na ação de relatório Novo;

No formulário apresentado, indique se a atualização é obrigatória ou não.

Atualizações obrigatórias não permitem que o usuário utilize a versão anteriormente instalada. Ao iniciar o senhasegura.go ele não terá outra opção a não ser atualizar a versão;

Atualizações opcionais permitem que o usuário decida quando for instalar a nova versão;

Indique se há uma data e hora limite para a atualização. Este campo será utilizado apenas para atualizações não obrigatórias;

Na lista Client a ser utilizado selecione a versão aprovada que deve ser instalada;

Salve a configuração e siga para aba Workstations;

Adicione quais workstations você deseja que recebam a nova versão;

Ao criar o agendamento, quando uma workstation da relação que esteja com a versão diferente da versão indicada iniciar o cliente senhasegura.go , um alerta de atualização será apresentado para que o usuário atualize a versão.

A configuração será atualizada com o andamento do processo e um evento será registrado nos logs do senhasegura .

Automação de autenticações

A funcionalidade de automação de autenticações permite que o senhasegura.go realize autenticações em aplicativos instalados ou páginas web que acessadas diretamente na workstation do usuário. Essa automação utiliza a credencial selecionada no senhasegura.go para preencher dados como usuário e senha.

Estas macros não são as mesmas utilizadas em sessões proxy. Seu cadastro é individual e é liberado para uso dos usuários através de listas de acesso.

Criando uma nova autenticação

Acessando o menu go ➔ Automação você tem acesso a todas automações cadastradas. Iremos criar uma automação de página web como exemplo. Utilize a ação de relatório "Novo" para cadastrar uma nova automação e siga os seguintes passos.

Preencha o nome da automação no campo Nome. Este nome será exibido ao usuário senhasegura.go .

Escolha o tipo de automação no campo Tipo. Este tipo determina se o senhasegura.go irá iniciar uma aplicação instalada na workstation ou se irá iniciar o navegador padrão da workstation para realizar uma automação web.

Mantenha o campo Ativo? ativo para que o usuário senhasegura.go possa utilizar a automação.

Preencha o campo Caminho do aplicativo com o caminho físico da aplicação ou a URL do site a ser autenticado.

Neste campo também é possível fornecer argumentos ao binário de execução, desde que o binário esteja entre aspas duplas, e os argumentos venham em seguida fora das aspas, conforme o padrão da Microsoft®.

Os campos opcionais Tags e Descrição podem ser preenchidos se necessário.

Para Autenticação Web utiliza o navegador padrão escolhido pelo usuário. Mas apenas os navegadores Google Chrome e Mozilla Firefox são suportados. Microsoft Edge e Microsoft Internet Explorer não são suportado.

Agora você poderá programar sua automação. Nesta parte a tela será dividida em três blocos. Script, Ações e Propriedades.

Script: É a sequência já programada de ações que compõem a automação. As ações podem ser reorganizadas clicando e arrastando, alterando a ordem de execução. Ao clicar em uma determinada ação, essa será aberta para edição de suas propriedades.

Ações: São as ações que podem ser adicionadas no roteiro de automação. Ao clicar em uma das opções, essa será adicionada como último elemento no Script e suas propriedades poderão ser editadas.

Propriedades: Nesta parte você poderá descrever os detalhes da ação. Cada tipo de ação executa uma diferente tarefa na automação, e possui diferentes propriedades.

Vamos agora entender quais são as ações possíveis e suas propriedades.

Button: Utilizado quando se deseja realizar um "click" em um elemento que atua como botão. Sua propriedade label deve ser preenchido com o texto visível que o define.

Menu: Caminho do menu da aplicação. Preencha a propriedade path com o caminho a automatizar. Separe os níveis com

;. Ex:Editar;Preferências;Fonteirá automatizar o caminho Editar ➔ Preferências ➔ Fonte;Input: Preenche um campo de texto da aplicação ou site. Preencha a propriedade Label com o nome visivel ao usuário, que identifica o campo. E preencha Value com o valor a ser inserido no campo da aplicação destino.

infoA propriedade Value pode ser preenchida com as tags

[#USERNAME#],[#PASSWORD#],[#DOMAIN#],[#HOSTNAME#]e[#HOST_IP#]referente a credencial selecionada para elevação na interface senhasegura.go .

Ao terminar de preencher as propriedades, salve com o botão Salvar da caixa de propriedades e continue a programar a cadeia de ações. Ao término, clique no botão Salvar do canto inferior direito para finalizar a configuração de sua automação.

Liberando automações para os usuários

As automações são entregues aos usuários do senhasegura.go através de listas de acesso. Vá ao menu go ➔ Configurações ➔ Listas de acesso para ter acesso a todas segregações de acesso já criadas.

Utilizando as ações de relatório, escolha entre Nova segregação geral e Nova segregação para Workstation para criar uma segregação do tipo Automação.

Na tela apresentada, dê um nome a lista a ser criada e clique em Salvar. Após salvar o registro de configuração, você pode edita-lo novamente para adicionar quais automações configuradas serão disponibilizadas a todos usuários (caso seja uma segregação global) ou a workstations determinadas (caso seja uma segregação por workstation).

Ao término, os usuários senhasegura.go já poderão acessar as automações através da interface do senhasegura.go .

Executando uma automação

Assim que a automação estiver disponível na interface senhasegura.go , o usuário poderá selecionar uma credencial que será utilizada pelo script de automação e por fim, selecionar uma automação para executar.

Alguns detalhes importantes da automação:

A execução de automações não são gravadas em vídeo.

A execução será realizada na sessão do usuário logado. Não ocorre a ação de impersonar.

Há um timeout de 1 minuto para tentativa de execução da automação. Durante a automação o usuário estará limitado em suas ações.

Controle de diretórios e arquivos

A funcionalidade Controle de diretórios e arquivos permitir que o administrador cadastre configurações que irão controlar a permissão de arquivos e diretórios Windows.

Esta configuração é realizada através da interface web do senhasegura onde serão indicados o permissionamento de arquivos e diretórios, determinados, para todos usuários da workstation indicada. Ou seja:

"Se para o diretório Documentos" da worktation "01" os usuários receberão somente a permissão de leitura, ou seja, poderão apenas ver e listar os arquivos e subdiretórios contidos dentro de "Documentos" (diretório) na workstation "01"."".

Acessando o menu go ➔ Políticas ➔ Controle de diretórios e arquivos você tem acesso ao relatório de controles já configurados anteriormente. Esses controles podem ser:

Regra geral: Valem para todas as workstations onde o senhasegura.go estiver ativo e aprovado.

Segregação por workstation: A configuração valerá apenas para a workstation definida no formulário.

Para criar um novo controle clique na ação de relatório Regra geral ou Segregação por workstation;

No formulário apresentado, indique o nome deste novo controle;

Indique o caminho completo do arquivo ou diretório que deseja que seja controlado;

cautionEste cadastro não permite expressões regulares.

Indique também se este controle estará ativo ou não;

Na campo Permitir ou bloquear selecione se os permissionamentos que serão indicados no campo Permissão serão concedidos aos usuários ou não:

Permitir: A permissão será concedida aos usuários ou grupos

Bloquear: Os usuários ou grupos não terão a permissão

Na lista Permissão selecione o tipo de permissionamento a ser configurado:

Leitura: Pode apenas ver e listar os arquivos e subarquivos/subdiretórios

Escrita: Pode editar ou adicionar o arquivo/diretório em um diretório

Leitura e execução: Pode ver, executar e acessar os arquivos/diretório

Listar conteúdo da pasta: Permite visualizar, ler e executar o conteúdo do diretório em questão.

cautionSomente diretórios possuem a permissão "Listar conteúdo da pasta", a permissão será recusada no caso de ser aplicada para um arquivo.

Edição: Permite ler e escrever no arquivo/diretório

Controle total: Todas as permissões anteriores

Clique no botão Adicionar para incluir o permissionamento para o controle.

Caso tenha escolhido a opção de controle Segregação por workstation o formulário apresentará uma aba chamada Workstation

Ao acessar essa aba clique no botão de adição e selecione na lista as workstaions que faram parte deste configuração e clique em Adicionar

Para finalizar clique em Salvar

Ao termino realize um acesso a workstation onde o controle foi configurado e tente realizar as permissões que foram bloqueadas ou permitidas.

Controle de comandos executados

O controle de comandos executados através do senhasegura.go permite indicar os comandos que poderão ser executados no CMD e Powershell, ou seja comandos não indicados na configuração serão bloqueados.

O controle de comandos através do senhasegura.go funciona apenas localmente, para execuções remotas dos comandos utilize a funcionalidade Comandos auditados do módulo PAM. Consulte o Manual senhasegura Proxy para utilizar essa funcionalidade.

Essa funcionalidade é configurada através da interface web do senhasegura no menu: go ➔ Configurações ➔ Comandos windows.

Ao criar um controle para um comando automaticamente só será possível utilizar o CMD e o Powershell através do client senhasegura.go

Nesta tela você tem acesso ao relatório de comandos já configurados anteriormente, que podem ser segregados das seguintes formas:

Regra geral: Valem para todas as workstations onde o senhasegura.go estiver ativo e aprovado.

Segregação por workstation: A configuração valerá apenas para a workstations definidas no formulário.

Para criar um novo controle de comandos clique na ação de relatório Regra geral ou Segregação por workstation, como preferir;

Indique o nome do controle, se estará ativo ou não e no campo *Comando** insira o comando completo que poderá ser executado no CMD ou Powershell da workstation. Este campo suporta expressões regulares.

Caso tenha escolhido a opção de controle Segregação por workstation o formulário apresentará uma aba chamada Workstation

Ao acessar essa aba clique no botão de adição e selecione na lista as workstations que faram parte deste configuração e clique em Adicionar

Para finalizar clique em Salvar

Ao termino realize um acesso a workstation onde o controle foi configurado e tente inserir comandos diferentes dos cadastrados no CMD ou Powershell.

Acesso JIT

O senhasegura.go permite que o usuário seja adicionado ao grupo de administradores locais através do botão Just-in-time access, localizado na barra superiora do senhasegura.go .

Essa funcionalidade vem por padrão inativada nos parâmetros do senhasegura.go . E pode inclusive ser segregada por workstations.

Quando o usuário iniciar um processo JIT, todas suas ações serão auditadas por vídeo e encaminhadas ao servidor senhasegura tal qual uma elevação RunAs.

Caso o usuário interrompa o processo JIT, ou realize um log off ou desligamento da workstation, seu usuário será imediatamente removido do grupo de administradores locais.

Análise de Malware

Se ativo nas configurações do sistema o senhasegura.go irá avaliar os binários que o usuário solicitar elevação de privilégio. Para realizar a análise, o binário será encaminhado ao serviço online VirusTotal1, onde será avaliado. O resultado dessa análise será armazenado no senhasegura e irá determinar se o binário pode ser executado.

A funcionalidade de Análise de Malware não substitui uma solução de antivirus, e nem deve ser confundido como tal. Essa funcionalidade vem como um reforço na proteção das credenciais utilizadas pelos usuários.

Um binário só será executado se for categorizado como CLEAN pelo VirusTotal.

Configurando o uso da Análise de Malware

Vá ao menu Go ➔ Configurações ➔ Parâmetros;

Ative o parâmetro Habilitar scan de malware e reputação de aplicações?;

Insira o token de API do VirusTotal no campo Token da API virus total;

Clique em Salvar;

Avaliando um binário

Uma vez ativo a funcionalidade, na interface de aplicações do senhasegura.go , clique com o botão direito e selecione a opção Analize program. O resultado da análise será exibido na coluna Analysis result.

Enquanto o binário estiver em processo de análise, o senhasegura.go não irá permitir a execução. O binário em análise apresenta o estado "Análise em progresso..." na coluna Analysis result.

Relatório de resultados

Através do servidor senhasegura é possível obter uma lista de todas análises que foram realizadas nas workstations onde o senhasegura.go foi instalado.

Acesse o menu Go ➔ Relatórios ➔ Análise de malware de aplicações para mais detalhes.

As colunas do relatório apresentam o binário analisado, a data e hora da análise, e a workstation de origem. Além disso, há três outras colunas que apresentam o resultado da análise:

Reputação

Variando de -100 até 100, é a maneira com que o serviço VirusTotal irá apresentar o score do binário;

Veredito

O veredito é uma categorização da análise, podendo variar com os seguintes valores:

CLEAN: Limpo, Allowlist do VirusTotal ou indetectável;

MALWARE: Pode ser interpretado como malware;

GREYWARE: Possível software indesejável (PUA/PUP);

RANSOM: Ransom or crypter;

PHISHING: Tentativa de phish de usuário ou dispositivo;

BANKER: Trojans bancários;

ADWARE: Apresenta propagandas indesejáveis;

EXPLOIT: Contém ou executa um exploit;

EVADER: Contém lógica para evasão de análise;

RAT: Remote Access Trojan;

TROJAN: Trojan ou Bot;

SPREADER: Se espalha para USB, drivers, rede, etc;

Conclusão

Ao finalizar esse livro você terá adquirido conhecimento para realizar as atividades relacionadas ao senhasegura.go .

Se deseja continuar aprendendo como utilizar o senhasegura da melhor forma possível solicite ao nosso time de suporte nossa documentação disponível de acordo com o seu perfil e necessidade.