Auditoria e rastreabilidade

Relatórios

Introdução

senhasegura permite o controle automatizado de monitoramento de acesso a credenciais privilegiadas que resulta em relatórios que podem ser evidenciados para um processo de auditoria.

Os Relatórios podem ser encontrados em um repositório central no menu, fornecendo uma fonte fácil de evidência para auditorias periódicas. Os relatórios fornecem informações completas sobre "quem, quando, onde, por que ..." executou as ações por meio do senhasegura .

Definições

senhasegura usa uma terminologia específica para suas funções e funcionalidades. Assim, alguns termos devem ser entendidos antes de começar a usar a solução:

Auditor: Usuário com um perfil para emissão de relatórios específicos na solução senhasegura

Código de Governança: é utilizado para associar uma atividade realizada no senhasegura a um item de Gestão de Mudanças, como um ticket de Help Desk por exemplo

Custódia de senha: posse e utilização pelo usuário de credenciais armazenadas na solução senhasegura

Força de senha: uma medida que mede a efetividade de uma senha contra ataques e é baseada na estimativa do número de tentativas para adivinhá-la

Grupos de acesso: usados para conceder e gerenciar a visualização e o acesso às credenciais do cofre

Informação protegida: qualquer tipo de informação privilegiada, como hashes, chaves RSA ou certificados digitais

Parâmetros globais: configurações de comportamento que podem ser ajustadas globalmente em senhasegura

Parâmetros por equipamento: configurações de comportamento que podem ser ajustadas na solução para cada tipo de equipamento

Parâmetros por senha: configurações de comportamento que podem ser ajustadas na solução para cada credencial

PCI: O PCI Security Standards Council é um fórum global para o desenvolvimento, aprimoramento, armazenamento, disseminação e implementação contínuos de padrões de segurança para proteção de dados de contas

Política de senha: série de regras determinadas para aprimorar a segurança de usuários e dispositivos na empresa

Usuário: Funcionários próprios, estagiários ou terceiros que utilizam ou possam precisar de acesso aos sistemas da empresa.

Os relatórios

Esta seção tem como objetivo apresentar os relatórios que senhasegura fornece e como usá-los.

Este manual está dividido nas seguintes partes:

PCI: informações exigidas pelos padrões PCI para identificar possíveis áreas de não conformidade

Rastreabilidade: informações sobre todas as alterações feitas nos dados registrados

Acesso ao sistema: informações sobre acessos dos usuários

Eventos: informações sobre vários eventos relacionados a credenciais

Credenciais: informações sobre o uso das credenciais armazenadas no cofre

Controle de acesso: informações sobre ações realizadas pelos usuários e grupos de acesso

Permissões: informações sobre as permissões relacionadas às telas, funções, perfis e permissões

PCI Relatórios

Alguns dos requisitos do PCI DSS exigem que as empresas implementem controles que atribuam uma identidade única a cada pessoa com acesso a um computador, além de monitorar totalmente os recursos da rede e os dados de pagamento dos clientes.

O objetivo desses relatórios é exibir as informações exigidas pelos padrões PCI e, assim, permitir ao auditor identificar possíveis áreas de não conformidade. Ao acessar o menu Relatórios ➔ PCI, você verá os seguintes relatórios :

Expiração das senhas

Este relatório mostra as datas de vencimento de todas as senhas de credenciais registradas em senhasegura . Este relatório é importante para a comparação entre a política de senha da empresa e a aplicação real da data de validade da senha.

O Relatório de expiração de senha irá exibir as seguintes informações:

Credencial: o nome de usuário e a senha que serão detalhados

Dispositivo: a credencial é usada para acessar

Política de senha: configurada para definir o período de alteração da senha

Troca de senha: status da alteração automática de senha

Última tentativa de troca: é a data da última vez em que o sistema tentou alterar a senha com base na política definida

Status da última tentativa: mostra se a última tentativa de alteração executou a alteração ou não

Última troca com sucesso: é a data da última vez em que o sistema alterou a senha automaticamente

Próxima troca: é a data baseada na política em que a senha deve ser alterada

Expiração: é a data limite para realizar a alteração da senha

Idade da senha: é o número de dias em que a senha está sendo usada

Status: mostra se a senha expirou ou não.

Dashboard de Expiração das senhas

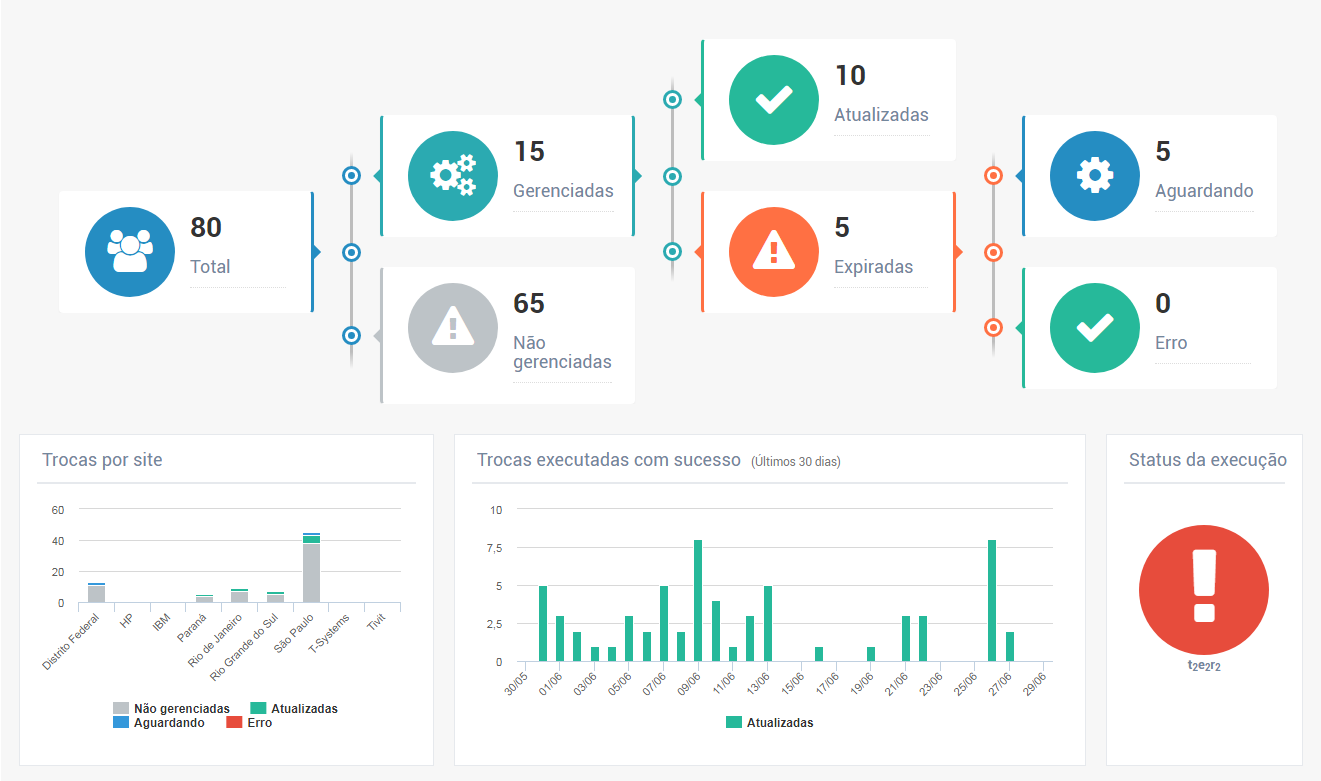

Também é possível ter uma visão geral do número de senhas expiradas no menu dashborad, para visualizar este acesso ao painel:Dashboard ➔ PAM ➔ Trocas de senha.

A quantidade de credenciais e seus status são apresentadas considerando as seguintes regras:

As credenciais filhas só serão consideradas neste dashboard se suas respectivas credenciais pais estiverem com a troca automática ativa. Em alguns casos o sistema não agenda uma troca específica para a credencial filha, criando e executando a troca no momento da execução da troca da credencial pai. Os dashs de "Waiting" e "Error" não vão exibir necessariamente a soma de "Updated" e "Expired", pois dependem do comportamento de cada troca.

Os seguintes dashes contabilizam credenciais gerenciadas/não gerenciadas:

Atualizadas:

: Acima de 25% das credenciais gerenciadas

: 5% à 25% das credenciais gerenciadas

: Abaixo 5% das credenciais gerenciadas

Expiradas:

: Nenhuma expirada

: Ao menos uma expirada

Não gerenciadas:

: Credenciais sem troca automática de senha habilitada

Status da execução:

: Nenhum problema

: Algum problema com até dois robôs simultaneamente (todos ativos)

: Algum problema com 3 robôs simultaneamente ou um dos robôs inativos.

Os seguintes dashes contabilizam credenciais expiradas que possuem a flag de "troca de senha" ativada:

Aguardando:

: Mais de 75% das credenciais gerenciadas

: Menos de 75% das credenciais gerenciadas

Erro:

: Sem erros

: Com ao menos um erro

Credenciais por usuário

Este relatório mostra todas as credenciais que todos os usuários registrados no sistema senhasegura podem ter acesso. Este relatório é relevante para a comparação entre os privilégios de acesso do usuário definidos pela política da empresa e os privilégios concedidos atualmente.

O Relatório de credenciais por usuários imprimirá as seguintes informações:

Nome: é o nome do usuário que será detalhado

Username: é o nome de usuário usado para acessar senhasegura

Dispositivo: são os dispositivos aos quais o usuário tem privilégios de acesso

Tipo de Credencial: são as variações de credencial que o usuário tem privilégios de uso

Credencial: é a credencial que o usuário tem privilégios para usar para acessar o dispositivo

Departamento: é o departamento da empresa ao qual o usuário pertence

Grupo de acesso: é o grupo de acesso em que o usuário é membro

Parte da senha: é o nível de privilégio que o usuário possui em relação à senha da credencial: pode ver a parte completa ou apenas uma parte da senha

Visualizar: mostra se o usuário tem permissão para visualizar a senha

Vizualizar Justificativa: mostra se o usuário precisa digitar um motivo para visualizar a credencial

Visualizar Aprovação: mostra se o usuário precisa ser aprovado para visualizar a credencial

Sessão: mostra se o usuário pode executar uma sessão usando a credencial

Sessão Justificativa: mostra se o usuário precisa digitar um motivo para realizar uma sessão usando a credencial

Sessão Aprovação: mostra se o usuário precisa ser aprovado para executar uma sessão usando a credencial

Custódia da senha

Este relatório mostra todas as senhas que estão sob custódia de qualquer usuário registrado no sistema senhasegura . Este relatório é relevante para a comparação entre os privilégios de acesso dos usuários definidos pela policy da empresa e os privilégios e acessos atuais concedidos.

O Relatório de custódia de senha imprimirá as seguintes informações:

Usuário: é o nome do usuário que será detalhado

Credencial: é a credencial sob custódia do usuário

Dispositivo: ao qual a credencial está sob custódia

Início da custódia: é a data em que o usuário assume a custódia da credencial

Última consulta: é a data da última vez que o usuário visualiza a senha

Fim da custódia: é a data em que o usuário perdeu a custódia pela credencial

Duração: é o período em que a credencial estava sob custódia do usuário

Dashboard da custódia da senha

Também é possível ter uma visão geral dos usuários e o número de Custódia concedidos no menu dashborad, para visualizar o acesso a este painel: Dashboard ➔ PAM ➔ Custódia.

Consultas de senha

Este relatório mostra todas as tentativas de visualizar as senhas dos usuários registrados no sistema senhasegura . Este relatório é relevante para a comparação entre os privilégios de acesso dos usuários definidos pela política da empresa e os privilégios e acessos atuais concedidos.

O Relatório de consulta de senha imprimirá as seguintes informações:

Nome: é o nome do usuário que será detalhado

Usuário: é o nome de usuário usado para acessar senhasegura

Departamento: é o departamento da empresa ao qual o usuário pertence

Status: mostra se a visualização de senha está ativada para o usuário

Total: O número de visualizações realizadas pelo usuário.

Também é possível ver mais detalhes sobre as consultas clicando no ícone de ação do registro.

Sessões remotas

Este relatório mostra o histórico de sessões remotas realizadas por usuários registrados no sistema senhasegura . Este relatório é relevante para a comparação entre os privilégios de acesso dos usuários para executar sessões remotas definidas pela política da empresa e os privilégios e acessos atuais concedidos.

O Relatório de sessões remotas imprimirá as seguintes informações:

Usuário: é o nome do usuário que será detalhado

Credencial: usada pelo usuário para executar o acesso remoto

Dispositivo: que foi acessado e a porta usada

ID da sessão: é o código de identificação da sessão específica

Iniciar: é o dia e a hora em que a sessão começou

Final: é o dia e a hora em que a sessão terminou

Duração: o tempo total da sessão

Protocolo: usado para executar a sessão

Origem: do acesso realizado

Dashboard de Sessões Remotas

Também é possível ter uma visão geral das sessões remotas executadas pelos usuários no menu do painel de controle, para ver o acesso a este painel: Painel ➔ PAM ➔ sessões remotas.

Acessos negados

Este relatório mostra o histórico do acesso negado realizado pelos usuários registrados no sistema senhasegura . Este relatório é importante para a comparação entre os privilégios de acesso dos usuários para executar sessões remotas definidas pela política da empresa e os privilégios e acessos atuais concedidos.

O Relatório de acesso negado imprimirá as seguintes informações:

Operação: é a ação que o usuário tenta executar

Usuário: é o nome do usuário que tentou operar a ação

Credencial: que o usuário tenta usar para executar o acesso

Dispositivo: que o usuário tenta acessar

Solicitação de acesso: é o dia em que o usuário solicitou o acesso

Rejeição de acesso: é o dia em que o aprovador negou o acesso

Aprovadores: são os usuários selecionados para aprovar as solicitações de acesso desse usuário

Também é possível ver mais detalhes sobre o acesso negado, clicando no ícone de ação do registro. % Redefinindo a pasta atual do capitulo

Rastreabilidade

Em um ambiente produtivo, as mudanças são constantes e importantes para melhorar o processo, no entanto, é importante saber "por que, como e por quem" as mudanças aconteceram.

O objetivo desses relatórios é exibir informações sobre todas as alterações feitas nos dados registrados em senhasegura . Acessando o menu Reports ➔ Rastreabilidade, você verá os seguintes relatórios:

Grupos de acesso

Este relatório mostra o histórico das alterações feitas nos grupos de acesso registrados no sistema senhasegura . Este relatório é importante para saber quais alterações foram feitas e por qual usuário entender se os privilégios de cada grupo ainda estão em conformidade com o fluxo de acesso definido pela política da empresa e também se os usuários estão nos grupos certos que recebem as permissões eles precisam executar suas atividades.

O Relatório de grupos de acesso imprimirá as seguintes informações:

Nome: é o nome do grupo de acesso que será detalhado

Usuário: é o nome do usuário que realizou as alterações

Username: é o nome de usuário usado para acessar senhasegura

Operação: é a descrição das alterações realizadas pelo usuário

Origem: é o módulo senhasegura usado para executar a alteração

IP: do dispositivo do usuário para executar a alteração

Data/Hora: a alteração foi realizada

Também é possível visualizar o que exatamente foi alterado através de uma comparação entre os dados originais e as alterações recentes, clicando no ícone de ação do registro.

Políticas de senhas

Este relatório mostra o histórico das alterações feitas nas políticas de senha registradas no sistema senhasegura . Este relatório é importante para saber quais alterações foram feitas e por qual usuário entender se os períodos de expiração e exibição de senhas ainda estão em conformidade com as política e expectativas de segurança da empresa.

O Relatório de políticas de senha imprimirá as seguintes informações:

Nome: é o nome da política de senha que será detalhado

Usuário: é o nome do usuário que realizou as alterações

Username: é o nome de usuário usado para acessar senhasegura

Operação: é a descrição das alterações realizadas pelo usuário

Origem: é o módulo senhasegura usado para executar a alteração

IP: do dispositivo do usuário para executar a alteração

Data / Hora: que a alteração foi realizada

Também é possível visualizar o que exatamente foi alterado através de uma comparação entre os dados originais e as alterações recentes, clicando no ícone de ação do registro.

Força de senhas

Este relatório mostra o histórico das alterações feitas na força da senha registrada no sistema senhasegura . Este relatório é importante para saber quais alterações foram feitas e por qual usuário entender se as senhas têm o nível de complexidade e força de acordo com as política e as expectativas de segurança da empresa.

O Relatório de força da senha imprimirá as seguintes informações:

Nome: é o nome do nível de força da senha que será detalhado

User: is the name of the user who performed the changes

Username: é o nome de usuário usado para acessar senhasegura

Operação: é a descrição das alterações realizadas pelo usuário

Origem: é o módulo senhasegura usado para executar a alteração

IP: do dispositivo do usuário para executar a alteração

Data / Hora: que a alteração foi realizada

Também é possível visualizar o que exatamente foi alterado através de uma comparação entre os dados originais e as alterações recentes, clicando no ícone de ação do registro.

Credenciais

Este relatório mostra o histórico das alterações feitas nas credenciais registradas no sistema senhasegura . Este relatório é importante para saber quais alterações foram feitas e por qual usuário entender se as credenciais novas e atuais ainda têm permissões e configurações de acesso em conformidade com as política e as expectativas de segurança da empresa.

O Relatório de credenciais imprimirá as seguintes informações:

Credencial: que admite a mudança

Dispositivo: onde a credencial admitiu as cobranças

Usuário: é o nome do usuário que realizou as alterações

Nome de usuário: é o nome de usuário usado para acessar senhasegura

Operação: é a descrição das alterações realizadas pelo usuário

Origem: é o módulo senhasegura usado para executar a alteração

IP: do dispositivo do usuário para executar a alteração

Data / Hora: que a alteração foi realizada

Também é possível visualizar o que exatamente foi alterado através de uma comparação entre os dados originais e as alterações recentes, clicando no ícone de ação do registro.

Dispositivos

Este relatório mostra o histórico das alterações feitas nos dispositivos registrados no sistema senhasegura . Este relatório é importante para saber quais alterações foram feitas e por qual usuário entender se os dispositivos novos e atuais ainda estão ativos e têm permissões de acesso, credenciais e configurações de acordo com as mtel policy e as expectativas de segurança da empresa.

O Relatório de dispositivos imprimirá as seguintes informações:

Device: que admitem a mudança

Usuário: é o nome do usuário que realizou as alterações

Nome de usuário: é o nome de usuário usado para acessar senhasegura

Operação: é a descrição das alterações realizadas pelo usuário

Origem: é o módulo senhasegura usado para executar a alteração

IP: do dispositivo do usuário para executar a alteração

Data / Hora: a alteração foi realizada

Também é possível visualizar o que exatamente foi alterado através de uma comparação entre os dados originais e as alterações recentes, clicando no ícone de ação do registro.

Informações Protegidas

Este relatório mostra o histórico das alterações feitas nas informações protegidas no sistema senhasegura . Este relatório é importante para saber quais alterações foram feitas e por qual usuário entender se as informações novas e atuais ainda são integradoras, disponíveis e com restrições de acesso aos usuários corretos, em conformidade com as política e as expectativas de segurança da empresa.

O Relatório de informações protegidas imprimirá as seguintes informações:

Nome: é o nome da informação protegida que será detalhada

Usuário: é o nome do usuário que realizou as alterações

Username: é o nome de usuário usado para acessar senhasegura

Operação: é a descrição das alterações executadas pelo usuário que podem ser uma alteração ou uma nova entrada

Origem: é o módulo senhasegura usado para executar a alteração

IP: do dispositivo em que o usuário realizou a alteração

Data / Hora: a alteração foi realizada

Também é possível visualizar o que exatamente foi alterado através de uma comparação entre os dados originais e as alterações recentes, clicando no ícone de ação do registro. % Redefinindo a pasta atual do capitulo

Acessos ao sistema

As organizações envidam esforços para proteger suas redes, infra-estrutura e principalmente dados, para isso, é necessário controlar o acesso ao sistema de segurança como senhasegura também. Esse controle pode proteger o acesso dos usuários a credenciais privilegiadas, bem como ativos que não são permitidos de acordo com suas permissões.

Por outro lado, é importante saber a hora em que o acesso está sendo realizado e por quanto tempo as sessões no sistema senhasegura estão sendo gerenciadas pelos usuários, isso pode ser útil para entender se a política de acesso está sendo seguida ou se os privilégios estão sendo abusado.

Nesta seção, você pode imprimir relatórios relacionados a todo o acesso ao sistema senhasegura com informações como usuários conectados ao sistema, primeiro e último login de um usuário e muito mais. Acessando o menu Relatórios ➔ Acesso ao sistema, você verá os relatórios:

Usuários logados

Este relatório mostra os usuários que estão conectados no momento no sistema senhasegura . Este relatório é importante para saber quem está usando o sistema, de onde o acesso está sendo realizado no momento em que a sessão foi iniciada, quando o usuário deve efetuar logon novamente. Este relatório ajuda a entender se as informações atuais estão em conformidade com as restrições de acesso do usuário, a mtel política de acesso e as expectativas de segurança da empresa.

Nome: é o nome do usuário que será detalhado

Nome de usuário: é o nome de usuário usado para acessar senhasegura

IP: do dispositivo em que o usuário realizou o acesso

Login: é a hora e a data em que o acesso foi iniciado

Últ. Requisição: é a hora e a data em que o usuário executou a última ação (antes da exibição do relatório) no sistema

Expiração: é a hora e a data em que o usuário será solicitado a fazer login novamente no sistema para continuar suas ações.

Histórico de acessos

Este relatório mostra todos os usuários do sistema acessam informações do histórico. Este relatório é importante para saber por quanto tempo o usuário está ativo no sistema e o número de logins realizados pelo usuário até agora. Este relatório ajuda a entender que o sistema não possui um usuário habilitado que não deveria e mais informações estão em conformidade com a lista de usuários habilitados, as restrições de acesso do usuário, a política de acesso e as expectativas de segurança da empresa.

O Relatório de histórico de acesso ao sistema imprimirá as seguintes informações:

Nome: é o nome do usuário que será detalhado

Username: é o nome de usuário usado para acessar senhasegura

Acessos: é o número de acessos realizados pelo usuário desde seu primeiro login

Primeiro Login: é a hora e data que o usuário logou no sistema pela primeira vez.

Último login: é a hora e a data em que o usuário fez login no sistema pela última vez

Logado: indica se o usuário detalhado está usando o sistema no momento

Adaptador: indica o tipo de acesso.

Também é possível ver mais detalhes sobre o acesso ao sistema do usuário clicando no ícone de ação do registro.

Origem de acesso

Este relatório mostra todas as informações de acesso à origem dos usuários do sistema. Este relatório é importante para saber de onde o acesso está sendo originado, se é uma origem confiável ou incomum. Este relatório ajuda a entender se o acesso ao sistema está sendo realizado através de fontes permitidas e confiáveis, em conformidade com a lista de fontes permitidas, restrições de acesso do usuário, política de acesso e expectativas de segurança da empresa.

O Relatório de origem das sessões do sistema imprimirá as seguintes informações:

IP de origem: é o IP usado para acessar o sistema

Username: é o nome de usuário usado para acessar senhasegura

Nome: é o nome do usuário que será detalhado

Departamento: é o departamento da empresa ao qual o usuário pertence

Data de início da sessão: é a hora e a data em que o usuário entra no sistema a partir da fonte

Dia da semana de início da sessão: é o dia da semana em que a sessão iniciou a partir da fonte

Data de término da sessão: é a hora e a data em que o usuário desconectou o sistema da fonte

Dia da semana do término da sessão: é o dia da semana em que a sessão terminou a partir da fonte

Duração: indica quanto tempo durou a sessão da fonte.

Eventos

senhasegura executa, automaticamente ou por um usuário, eventos como alteração de senha, backups, inserção de novas informações e muito mais. Esses eventos são relevantes para serem rastreados para o que foi executado pelo sistema, porque esses eventos são configurados pelo administrador. É importante saber se as configurações do sistema esperadas pela política de segurança da empresa estão sendo alcançadas.

O relatório de eventos pode imprimir dados sobre como o sistema está funcionando pelas configurações. Acessando o menu Relatórios ➔ Eventos, você verá os seguintes relatórios:

Operação de senhas

Este relatório mostra todas as operações de senhas realizadas pelo sistema. Este relatório é importante para saber como o sistema está executando as operações relacionadas às senhas definidas pelo administrador. As operações da senha devem atingir as política de senha e as expectativas de segurança da empresa.

O Relatório de operação da senha imprimirá as seguintes informações:

Username: é o nome de usuário usado para realizar a operação

Dispositivo: onde a operação da senha foi realizada

Tipo de credencial: da senha que admitiu a operação

Estado: relacionado a como a operação foi concluída

Operação: a senha admitida

Data de agendamento: é a hora e a data em que a operação foi agendada.

Data de execução: é a hora e a data em que a operação foi executada

Última tentativa: é a hora e a data em que o sistema tentou executar a operação

Tentativas: é o número de vezes que o sistema tentou executar a operação

Solicitante: é o nome do usuário, tarefa ou conjunto que solicita a operação para o sistema

Também é possível reiniciar uma operação que terminou com erro ou precisa ser executada novamente clicando no ícone de ação do registrador reiniciar execução ou exibir os detalhes da tentativa clicando em visualizar tentativas.

Vizualização de senhas

Este relatório mostra toda a exibição de senha senhasegura interceder para solicitações de usuários. Este relatório é importante para apresentar todo o fluxo de acesso que o sistema suporta e o tipo de acesso configurado pelo administrador. Isso pode ser útil para comparar as configurações de fluxo de acesso e acesso ao sistema com a política de acesso e as expectativas de segurança da empresa.

O Relatório de vizualização de senha imprimirá as seguintes informações:

Data: a visualização conforme realizada

Operação: o sistema intercede

Usuário: que solicitou o acesso

IP: usado para acessar o sistema

Tipo de credencial: da senha que foi visualizada

Dispositivo: é o ativo que a senha visualizada tem acesso

Username: é o usuário ao qual a senha visualizada pertence

Motivo: é o tipo de justificativa que o usuário fornece para visualizar a senha

Cód. Governança: é o código usado para rastrear a exibição em senhasegura

Justificativa: é o texto justificativo que o usuário fornece para executar a visualização

Mensagem: é o que o sistema imprime no solicitante relacionado às permissões e muito mais.

Origem: indica a plataforma usada para acessar.

Também é possível ver mais detalhes sobre as visualizações clicando no ícone de ação do registro.

Dashboard de vizualização de senhas

Também é possível ter uma visão geral da Vizualização de senhas realizada pelos usuários no menu do painel de controle, para ver o acesso a este painel: Painel ➔ PAM ➔ Comportamento.

Backups efetuados

Este relatório mostra todos os backups executados pela solicitação senhasegura para serem exportados. Este relatório é importante para provar que o backup está sendo produzido corretamente e na hora e data definidas pela política de backup da empresa e as expectativas de segurança da empresa e dos padrões.

O Relatório de exibição de senha imprimirá as seguintes informações:

Tipo: de backup. Indica se os dados recuperam os dados completos ou parciais

Motivo: como o backup foi realizado

Início: é o dia e a hora que os dados começaram a ser transferidos para o backup.

Fim: é o dia e a hora em que os dados pararam para serem transferidos para o backup

Solicitado por: é o nome do usuário que solicitou a exportação do backup

Também é possível fazer o download do backup realizado clicando no ícone de ação do registro.

Audit tracking

Este relatório resume todas as trilhas senhasegura registradas para as ações executadas no sistema. Este é um relatório de consulta fácil e rápido para visualizar os registros da trilha.

O Relatório audit tracking imprimirá as seguintes informações:

Operação: que o sistema intercede

Entidade: que a operação foi realizada

Nome da entidade: que a operação foi realizada

Origem: é o módulo senhasegura usado para executar a alteração

Usuário: é o nome do usuário que será detalhado

Username: é o nome de usuário usado para acessar senhasegura

IP: do dispositivo do usuário para executar a alteração

Alteração: Indica se a operação que foi alterada ou não

Data / Hora: que o rastreio foi registrado.

Também é possível ver mais detalhes sobre as faixas registradas, clicando no ícone de ação do registro % Redefinindo a pasta atual do capitulo

Credenciais

A rotação de credenciais é usada automaticamente pelos administradores para acessar sistemas críticos em toda a organização, devido a esse tipo de situação, a auditoria e o monitoramento de contas privilegiadas são muito importantes.

Por meio disso, senhasegura habilitou relatórios que podem ser usados para entender como as credenciais estão sendo usadas, os grupos que podem manipular a credencial e muito mais. Acessando o menu Reports ➔ Credentials, você verá os seguintes relatórios:

Listagem geral

Este relatório resume todas as trilhas de credenciais senhasegura registradas no sistema. Este é um relatório de consulta fácil e rápido para visualizar os registros da trilha.

O Relatório de listagem geral das credenciais imprimirá as seguintes informações:

Username: da credencial detalhada

Tipo de credencial: daquele detalhado. Os tipos podem ser usuário local, administrador local, usuário do domínio e outros.

Situação: indica se o nome de usuário da credencial disponível para uso

Data criação: é o dia e a hora em que a credencial foi registrada no sistema

Data expiração: é o dia e a hora em que a credencial foi desativada no sistema

Última troca: é o dia e a hora em que a credencial foi modificada

Última consulta: é o dia e a hora em que a credencial foi exibida

Último utilização: é o dia e a hora em que a credencial foi usada para acessar

Utilização da senha (última)

Este relatório mostra todas as credenciais registradas no sistema e a última vez que a credencial foi usada para executar o acesso. O relatório é importante para verificar se uma credencial está sendo gerenciada pelos usuários que têm permissão para fazê-lo; se o acesso estiver sendo realizado em um tempo permitido, de acordo com a política de acesso da empresa e as expectativas de segurança da empresa e dos padrões.

O Relatório de uso da senha imprimirá as seguintes informações:

Credencial: da senha usada

Dispositivo: a senha é usada para acessar

Operação: realizada usando a senha

Usuário: que acessou usando a senha

IP do usuário: usado para usar a senha

Data / Hora: é o dia e a hora em que a senha foi usada

Origem: é a plataforma que o usuário usou para usar a senha

Destino: é o dispositivo que a senha foi usada para acessar.

Usuários por grupo

Este relatório mostra todos os usuários do sistema registrados em senhasegura e os grupos em que são membros. O relatório é importante para verificar se o usuário tem as permissões necessárias ou possui mais para executar suas atividades. O auditor pode verificar se as permissões de acesso do usuário estão corretas de acordo com a política de acesso da empresa, a matriz de responsabilidade e as expectativas de segurança da empresa e dos padrões.

O Relatório de usuários por grupo imprimirá as seguintes informações:

Nome: do usuário

Nome de usuário: é o nome de usuário usado para acessar senhasegura

Departamento: é o departamento da empresa ao qual o usuário pertence

Grupo de acesso: ao qual o usuário pertence

Data da atribuição: é a data e a hora em que o usuário começou a ser membro do grupo

Atribuído por: é o usuário que incluiu o outro no grupo

Parte da senha: é o nível de privilégio que o usuário possui em relação à senha da credencial: pode ver a parte completa ou apenas uma parte da senha

Também é possível ver mais detalhes sobre os usuários por grupo, clicando no ícone de ação do registro

Processamento de e-mails

Este relatório mostra todos os emails senhasegura enviados para solicitações de usuários. Este relatório é relevante para apresentar todas as solicitações de acesso; isso pode ser útil para comparar o fluxo de acesso e as configurações de acesso ao sistema com a política de acesso e as expectativas de segurança da empresa.

Definição de políticas

Este relatório mostra o histórico das alterações feitas nas políticas de senha registradas no sistema senhasegura . Este relatório é importante para saber quando foi alterado, os nomes de usuários e dispositivos que admitiram as alterações para entender se a expiração de senhas e os períodos de exibição ainda estão em conformidade com as política e as expectativas de segurança da empresa.

O Relatório de definição de política imprimirá as seguintes informações:

Data: é o dia e hora em que a alteração foi realizada

Política: é o nome da política de senha que será detalhado

Tipo: da credencial que admitiu a alteração

Nome de usuário: que admitiu as alterações

Nome do host: do dispositivo que admitiu a alteração

Força: é o nível de complexidade da senha que será criada

Período de validade: é o período de limitação para realizar a alteração da senha

Exibir expiração: é o período de limitação para visualizar uma senha

Mensagem: é o que o sistema imprime no solicitante relacionado à alteração da política de senha

Controle de acesso

É necessário controlar o acesso ao sistema de segurança como senhasegura para impedir o acesso não autorizado a credenciais privilegiadas, ativos e muito mais armazenados no sistema.

Nesta seção, você pode imprimir relatórios de log dos usuários e atividades de grupo realizadas através de senhasegura com informações como data da atividade, credencial e usuário acessado e muito mais. Acessando o menu Reports ➔ Access control, você verá os seguintes relatórios:

Logs de controle de acesso

Este relatório mostra o histórico de controle de acesso das atividades realizadas por cada usuário do sistema e os requisitos de aprovação quando necessário. Este relatório é importante para entender se os privilégios de cada usuário ainda estão em conformidade com o fluxo de acesso definido pela política da empresa também se os usuários precisam de aprovação ou não para executar atividades.

O Relatório de logs de controle de acesso imprimirá as seguintes informações:

Data: dia e hora em que a alteração foi realizada

Operação: realizada pelo usuário

Usuário: é o nome do usuário que será detalhado

IP: do dispositivo que o usuário executou a operação

Tipo de credencial: da senha que foi acessada

Dispositivo: que foi acessado

Username: que foi acessado

Motivo: é o tipo de justificação que o usuário fornece para acessar a credencial

Cód. Governança: é o código usado para rastrear o acesso em senhasegura

Justificativa: é o texto justificativo que o usuário fornece para executar a visualização

Mensagem: é o que o sistema imprime no solicitante relacionado às permissões e muito mais.

Origem: indica a plataforma usada para acessar.

Também é possível ver mais detalhes sobre o acesso clicando no ícone de ação do registro.

Alterações grupos de acesso

Este relatório mostra os logs de acesso através da perspectiva do grupo de acesso, com os registros das modificações do grupo feitas pelos usuários de cada sistema, como criação de grupo, remoção de usuários e muito mais. Este relatório é importante para entender se os privilégios de cada usuário ainda estão em conformidade com o fluxo de acesso definido pela política da empresa também se os usuários precisam de aprovação ou não para executar atividades. Também imputa o não repúdio, provando que o nome de usuário do usuário foi quem realizou a modificação.

O Relatório de alterações de grupos de acesso imprimirá as seguintes informações:

Data: o grupo foi modificado

Operação: o usuário executou no grupo

Usuário: é o nome do usuário que realizou a modificação

Grupo: que foi modificado

Usuário Grupo: é o nome do usuário que adimitiu a modificação

Mensagem: é o que o sistema imprime após a modificação.

Também é possível ver mais detalhes sobre o acesso clicando no ícone de ação do registro. % Redefinindo a pasta atual do capitulo

Permissões

Privilégios concedidos em excesso ou não revogados no momento certo facilitam a ação maliciosa. Usuários privilegiados precisam acessar contas privilegiadas para executar rotinas diárias para realizar manutenção nos sistemas, atualizar e solucionar problemas. No entanto, esses usuários também podem usar indevidamente privilégios para obter acesso não autorizado a informações e causar danos.

Imprimir um relatório que comprove que os privilégios estão sendo concedidos a usuários autorizados é crucial para uma auditoria. O relatório de Permissões em senhasegura mostra o que os usuários do sistema podem ver e fazer com o sistema e os ativos armazenados. Acessando o menu Relatórios ➔ Permissões, você verá os seguintes relatórios:

Telas por usuário

Este relatório mostra todos os módulos e suas telas que cada usuário do sistema senhasegura pode ver e interagir. Este relatório é importante para entender se os privilégios de cada usuário ainda estão em conformidade com a política de acesso da empresa e também se os usuários têm as informações necessárias para executar suas atividades.

O Relatório de telas por usuário imprimirá as seguintes informações:

Módulo: é a característica funcional senhasegura , base para executar cada funcionalidade do sistema

Tela: é o local em que cada função está disponível para editar e executar

Usuário: é o nome do usuário que tem permissão para ver ou interagir com as funcionalidades da tela

Estado do usuário: indica se a permissão para interagir com a tela é concedida ao usuário.

Papéis do usuário

Este relatório mostra todas as funções e grupos de funções em que os usuários do sistema senhasegura estão configurados. Este relatório é importante para entender se os privilégios de cada usuário ainda estão em conformidade com a política de acesso da empresa e também se os usuários podem executar ações relacionadas ao seu nível de permissão no sistema de acordo com as expectativas da empresa e de segurança. O Relatório de funções do usuário imprimirá as seguintes informações:

Usuário: é o nome do usuário que tem a função e é membro do grupo de funções

Grupo: o grupo de funções do qual o usuário é membro

Função: a permissão que o usuário pode executar.

Para um melhor entendimento sobre as funções e as funções de grupo, consulte o capítulo Usuários do Sistema no Manual do Administrador.

Perfis dos usuários

Este relatório mostra todos os perfis com os quais os usuários do sistema senhasegura estão configurados. Este relatório é importante para entender se os privilégios de cada usuário ainda estão em conformidade com a política de acesso da empresa e também se a atribuição de perfis está correta e os usuários certos são rotulados com o perfil adequado de acordo com o que a empresa espera. O Relatório de perfis de usuário imprimirá as seguintes informações:

Departamento Usuário: é o departamento da empresa ao qual o usuário pertence

Usuário: é o nome do usuário que possui o perfil

Estado usuário: indica se o usuário está sendo ativado no momento ou não no sistema

Departamento perfil: é o departamento da empresa ao qual o perfil pertence

Perfil: é o nome do perfil que está sendo detalhado

Início: é a data em que o perfil foi atribuído ao usuário.

Para uma melhor compreensão dos perfis, consulte o capítulo Usuários do Sistema no Manual do Administrador.

Permissões do papel

Este relatório mostra todas as funções e grupos de funções registrados em senhasegura e as operações que cada um pode realizar. Este relatório é importante para entender se funções e grupos estão configurados com as operações corretas para fornecer os privilégios adequados para cada usuário. O Relatório de permissões do papel imprimirá as seguintes informações:

Grupo: que possui a função que está sendo detalhada

Papel: que possui as permissões que podem ser executadas

Código Permissão: é o código de identificação da permissão concedida pela função

Operação: é a permissão ou ação que a função permite ao usuário executar

Permissões de perfil

Este relatório mostra todos os perfis registrados em senhasegura e as operações que cada um pode executar. Este relatório é importante para entender se os perfis estão configurados com as operações corretas para fornecer a cada usuário o perfil adequado. O Relatório de permissões de perfil imprimirá as seguintes informações:

Departamento: é o departamento da empresa ao qual o perfil pertence

Perfil: que possui as permissões que podem ser executadas

Código Permissão: é o código de identificação da permissão que o perfil concede

Operação: é a permissão ou ação que o perfil permite ao usuário executar

Histórico de permissões e papéis

Este relatório mostra o histórico das alterações feitas nas permissões das funções registradas no sistema senhasegura . Este relatório é importante para saber o que foi feito sobre a função e por qual usuário entender se as permissões da função ainda estão em conformidade com a política da empresa e também se os usuários estão nos grupos certos recebendo as permissões necessárias para executar eles atividades.

O relatório de histórico e papéis imprimirá as seguintes informações:

Data/Hora: é o dia e a hora em que a modificação da função foi realizada

Tipo: é o tipo de modificação realizada

Usuário: é o nome do usuário que possui o perfil

Mensagem: é o que o sistema imprime após a modificação.

Permissões por papel

Este relatório apresenta a composição de permissões que cada papel tem. Desta forma o usuário pode identificar onde uma determinada permissão está sendo aplicada, facilitando a definição de papel a ser aplicada ao usuário.

O relatório apresenta as informações agrupadas pelo papel:

Cód.: Id único da permissão;

Permissão: Apelido único da permissão;

Módulo: Módulo ao qual a permissão pertence;

Tipo: Característica de ação que o usuário terá sobre a entidade citada pela permissão;

Descrição: Breve descrição dos poderes que a permissão concede;

Dashboards

Uma maneira fácil de obter informações sobre a integridade e o uso do sistema é através da seção Dashboard. Alguns dashboards podem ser acessados a partir de um usuário sem permissão de acesso e uso a credenciais. Desta forma, você pode criar um usuário genérico que possa ficar em vitrine para observação de sua equipe de segurança. Estes dashbords estão marcados como "Vitrine" nesta documentação.

Tenha acesso aos dashboard através do menu Dashboard.

- Uso geral: Acompanhe o crescimento de registros de credenciais, dispositivos, usuários, segredos, clientes web e workstations gerenciados pelo senhasegura . Tenha visibilidade também de quantas consultas, trocas de senha e sessões proxies estão sendo executadas ao longo do dia, mês, ano e seu total.

PAM

Trocas de senha: Tenha visibilidade de quantas credenciais são geridas pelo senhasegura e quantas estão configuradas com troca de senhas automática e quantas ainda não estão. Dentro das configuradas, quantas estão atualizadas e quantas expiraram, assim como quantas estão aguardando pela execução e quantas tiveram erro de execução. Com estes dados, veja uma segregação destes números por site e um gráfico mostrando a evolução das trocas ocorridas com sucesso ao decorrer dos dias.

Custódia: Em números e gráficos, quantas credenciais gerenciadas pelo senhasegura estão em uso e qual a quantidade de visualizações por dia. Veja também quais são as credenciais sob custódia, quais as visualizações recentes e quais são as mais utilizadas.

Radar: Em uma visão de sonar, quais são as sessões proxy que ocorrem no dia de hoje e nas últimas 6 horas do dia anterior. A proximidade do centro se dá pelos minutos de início de sessão, onde quanto menor, mais próximo do centro está. A divisão periférica se dá pela hora de ocorrência. As cores variam conforme a criticidade de pontuação pelos eventos da sessão. A interatividade nos elementos permitem um drill down das informações.

Sessões remotas: Quantas sessões remotas ocorreram dentro dos diversos protocolos atendidos pela plataforma. Tenha uma visão de gráfico da distribuição por dias e protocolo. As sessões ativas também são discriminadas.

Gravadas: Quantas sessões estão persistidas fisicamente no senhasegura no momento. Quantas foram descartadas por rotacionamento e quantas estão marcadas para não serem expurgadas. Tenha essa visão por quantidade, tempo total de duração e média de duração. Ao final, quanto espaço livre a plataforma conta para continuar as gravações.

Comandos: Dentro das sessões proxy SSH, Quantas sessões foram pontuadas com comandos auditados e qual a severidade acumulada dos dias. Quem são os usuários com maior índice de gravidade e quais são os IPs de origem com maior registro de comandos auditados executados.

Comportamento: Dado o comportamento do usuário em relação aos dados que este costuma acessar e dentro dos horários em que normalmente isso ocorre, quais são os eventos que fogem o padrão. Tenha essa visão por gráficos de dia e ranking de acessos e saques de senha.

Ameaças: Quem são os usuários cujo ações em acesso e saque de senha apresentam maior risco as operações.

Espaço em disco: Tenha uma visão evolutiva sobre o consumo de disco da plataforma.

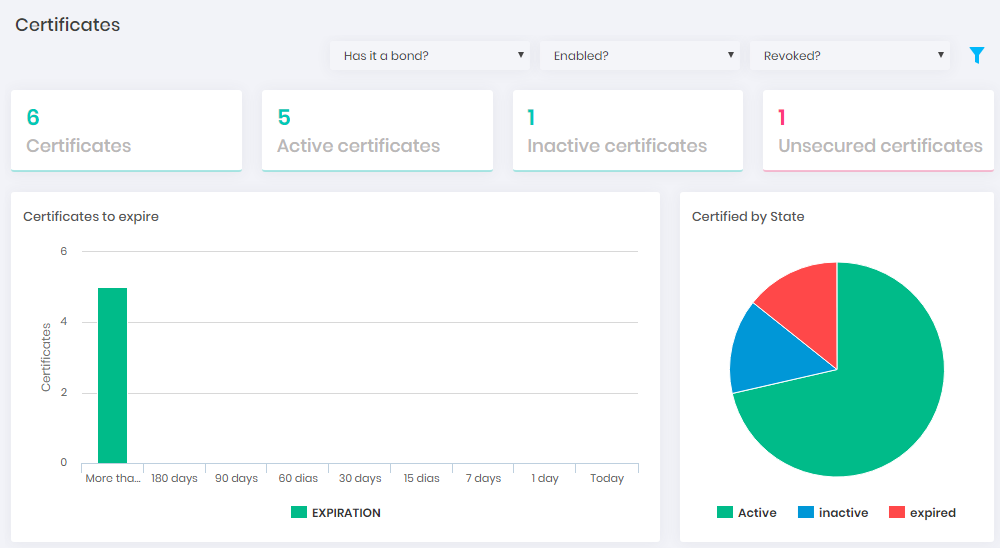

Certificados

Este dashboard lhe apresenta quantos certificados estão sendo geridos pelo senhasegura , quantos destes estão ativos, inativos e quantos deles são considerados inseguros. Tenha uma visão de gráfico para identificar quantos destes certificados estão próximos de vencer dentro de intervalos que irão de mais de 180 dias até o dia atual. Outros gráficos o auxiliam a ter visão de como estão distribuídos os certificados por ambiente, sistemas, CA, tipos, tamanho da chave e outros atributos pertinentes.

A2A

Quantas aplicações estão utilizando a plataforma para consumir seus dados gerenciados. Sendo segregado em quantas estão ativas e inativas, tendo uma visão da evolução de uso por dia.

Task Manager

Qual a taxa de sucesso e erro de execução das tarefas e como elas estão distribuídas pelos ambientes e sistemas. Quais são as tarefas mais executadas e quais são os dispositivos alvo mais afetados.

Consumo do sistema

Dispositivos: Quantos dispositivos estão registrados no senhasegura e quantos destes estão ativos, inativos e em uso. Como se dá a distribuição de tipos de dispositivos e a evolução entre ativos e inativos dentro de uma linha de tempo.

Credenciais: Quantas credenciais estão registradas no senhasegura e quantas destas estão ativas, inativas e em uso. Como se dá a evolução entre ativos e inativos dentro de uma linha de tempo.

Usuários: Quantos usuários estão registrados no senhasegura e quantos destes estão ativos, inativos e em uso. Como se dá a evolução entre ativos e inativos dentro de uma linha de tempo.

Segredos: Quantos segredos estão registrados no senhasegura e quantos destes estão ativos, inativos e em uso. Como se dá a evolução entre ativos e inativos dentro de uma linha de tempo.

Simultâneas: Quantas sessões proxy simultâneas ocorrem na plataforma e de qual tipo elas são. (Pode ser exibida em Vitrine)

sectionAnálise de comportamentos Essa seção apresenta os relatórios que são compilados a partir do comportamento que cada usuário cria ao utilizar o senhasegura e os dispositivos e credenciais gerenciados. Este comportamento é baseado em tempo, horário, quantidade e segmentos de dados utilizados dentro de uma base histórica de todos usuários ou do usuário em questão.

Apesar dos relatórios estarem focados no tipo de anomalia, todas as ações do usuário dentro das atividades de sessão proxy e saque de senhas, são avaliadas e pontuadas considerando todos tipos de monitoramento comportamental.

Acessos excessivos

Menu Behavior ➔ Análise de comportamentos ➔ Acessos excessivos.

Apresenta um ranking de acessos a credenciais. Dentro de cada registro é possível realizar detalhamento através da ação de registro para ter acesso detalhado do uso da credencial.

O relatório de Acessos excessivos de credencial apresenta as seguintes informações:

Destino: Dispositivo destino da credencial alvo

Credencial: Credencial que teve acesso excessivo

Protocolo: Protocolo utilizado na sessão

Privilegiado: Indicativo se é uma credencial de uso privilegiado ou não

Acessos: Quantidade de vezes que a credencial foi utilizada

Por sua vez, o detalhamento do relatório "Acesso incomum", acessível pela ação de registro, contém as seguintes informações:

Cód: Identificador do uso

Origem: Ip do usuário que fez o uso

Usuário: Nome do usuário que fez o uso

Destino: Dispositivo destino da credencial alvo

Credencial: Credencial que teve acesso excessivo

Protocolo: Protocolo utilizado na sessão

Início: Início da sessão

Término: Término da sessão

Duração: Tempo de duração da sessão

Privilegiado: Indicativo se é uma credencial de uso privilegiado ou não

Origem: Indica se a origem é incomum ao uso da credencial

Destino: Indica se o destino é incomum ao uso da credencial

Credencial: Indica se o uso da credencial é incomum ao usuário

Horário: Indica se o horário de uso é incomum

Duração: Indica se o tempo de duração da sessão é incomum

Risco: É a pontuação de risco dessa sessão dado a quantidade de anomalias comportamentais encontradas

Acessos em horário incomum

Menu Behavior ➔ Análise de comportamentos ➔ Acessos em horário incomum.

Apresenta a relação de todos acessos proxy que ocorreram em horário incomum. Os seguintes campos estão presente:

Cód.: Identificador do uso

Origem: Ip do usuário que fez o uso

Usuário: Nome do usuário que fez o uso

Destino: Dispositivo destino da credencial alvo

Credencial: Credencial que teve acesso excessivo

Protocolo: Protocolo utilizado na sessão

Privilegiado: Indicativo se é uma credencial de uso privilegiado ou não

Início: Início da sessão

Término: Término da sessão

Duração: Tempo de duração da sessão

Risco: É a pontuação de risco dessa sessão dado a quantidade de anomalias comportamentais encontradas

Acessos por origem incomum

Menu Behavior ➔ Análise de comportamentos ➔ Acessos por origem incomum.

Apresenta um ranking de origens que mais pontuaram em quantidade de acessos com anomalias, e sua pontuação de risco médio destas sessões. O detalhamento irá apresentar o relatório "Acesso incomum", descrito anteriormente.

Cód.: Identificador do uso

Origem: Ip do usuário que fez o uso

Usuário: Nome do usuário que fez o uso

Destino: Dispositivo destino da credencial alvo

Credencial: Credencial que teve acesso excessivo

Protocolo: Protocolo utilizado na sessão

Privilegiado: Indicativo se é uma credencial de uso privilegiado ou não

Início: Início da sessão

Término: Término da sessão

Duração: Tempo de duração da sessão

Risco: É a pontuação de risco dessa sessão dado a quantidade de anomalias comportamentais encontradas

Acessos com tempo médio incomum

Menu Behavior ➔ Análise de comportamentos ➔ Acessos com tempo incomum.

É a relação de acessos proxy com tempo de duração incomum baseado no padrão de sessões do usuário. Apresenta os seguintes campos:

Cód.: Identificador do uso

Origem: Ip do usuário que fez o uso

Usuário: Nome do usuário que fez o uso

Destino: Dispositivo destino da credencial alvo

Credencial: Credencial utilizada no acesso

Protocolo: Protocolo utilizado na sessão

Início: Início da sessão

Término: Término da sessão

Duração: Tempo de duração da sessão

Risco: É a pontuação de risco dessa sessão dado a quantidade de anomalias comportamentais encontradas

Consultas excessivas de credencial

Menu Behavior ➔ Análise de comportamentos ➔ Consultas excessivas.

Apresenta um ranking de credenciais que mais sofreram consultas com pontuação de risco envolvido. O detalhamento irá apresentar o relatório "Acesso incomum", descrito anteriormente. As seguintes colunas são apresentadas:

Dispositivo: Dispositivo que hospeda a credencial

Username: Credencial que está ranqueada

Tipo Senha: Tipo da credencial

Informação adicional: Informação adicional da credencial, caso tenha

Privilegiado?: Indicativo se a credencial é privilegiada ou não

Consultas: Quantidade de consultas que foram executadas a essa credencial

Risco Total: Soma de pontuação de risco dos usos desta credencial

Consultas em horário incomum

Menu Behavior ➔ Análise de comportamentos ➔ Consultas em horário incomum.

Apresenta todos eventos em que um usuário fez uma consulta a uma determinada credencial em um horário incomum.

Cód.: Identificador do uso

Origem: Ip do usuário que fez o uso

Usuário: Nome do usuário que fez o uso

Dispositivo: Dispositivo destino da credencial alvo

Username: Credencial que teve uso incomum

Tipo Senha: Tipo da credencial

Informação adicional: Informação adicional da credencial, caso tenha

Privilegiado?: Indicativo se a credencial é privilegiada ou não

Data da Consulta: Data e hora em que a consulta ocorreu

Risco: Soma de pontuação de risco dos usos desta credencial

Consultas de credencial incomum

Menu Behavior ➔ Análise de comportamentos ➔ Consultas de credencial incomum.

Apresenta todos eventos em que um usuário fez uma consulta a uma determinada credencial do qual normalmente ele não faz uso.

Cód.: Identificador do uso

Origem: Ip do usuário que fez o uso

Usuário: Nome do usuário que fez o uso

Dispositivo: Dispositivo destino da credencial alvo

Username: Credencial que teve uso incomum

Tipo Senha: Tipo da credencial

Informação adicional: Informação adicional da credencial, caso tenha

Privilegiado?: Indicativo se a credencial é privilegiada ou não

Data da Consulta: Data e hora em que a consulta ocorreu

Risco: Soma de pontuação de risco dos usos desta credencial

Consultas de origem incomum

Menu Behavior ➔ Análise de comportamentos ➔ Consultas de origem incomum.

Apresenta todos eventos em que um usuário fez uma consulta a uma determinada credencial partindo de uma origem incomum.

Cód.: Identificador do uso

Origem: Ip do usuário que fez o uso

Usuário: Nome do usuário que fez o uso

Dispositivo: Dispositivo destino da credencial alvo

Username: Credencial que teve uso incomum

Tipo Senha: Tipo da credencial

Informação adicional: Informação adicional da credencial, caso tenha

Privilegiado?: Indicativo se a credencial é privilegiada ou não

Data da Consulta: Data e hora em que a consulta ocorreu

Risco: Soma de pontuação de risco dos usos desta credencial

Comando auditado

Menu Behavior ➔ Ocorrências ➔ Comando auditado.

Ranking de sessões proxy por comandos auditados que foram executados. O detalhamento apresenta quais foram essas sessões.

Comando: Nome do comando auditado que foi executado

Criticidade: Criticidade do comando

Sessões: Quantidade de sessões em que o comando foi executado

Sessões por comando e dispositivo

Menu Behavior ➔ Ocorrências ➔ Dispositivo.

Ranking de sessões proxy por comandos auditados que foram executados e em quais dispositivos foram executados. O detalhamento apresenta quais foram essas sessões.

Comando: Nome do comando auditado que foi executado

Dispositivo remoto: Dispositivo alvo do comando

Sessões: Quantidade de sessões em que o comando foi executado

Sessões por comando e credencial

Menu Behavior ➔ Ocorrências ➔ Dispositivo.

Ranking de sessões proxy por comandos auditados que foram executados e em quais dispositivos foram executados e qual foi a credencial utilizada. O detalhamento apresenta quais foram essas sessões.

Comando: Nome do comando auditado que foi executado

Ação durante a sessão: Ação que foi tomada conforme o cadastro do comando auditado

Dispositivo remoto: Dispositivo alvo do comando

Credencial: Credencial que foi utilizada

Sessões: Quantidade de sessões em que o comando foi executado

Sessões por comando e usuário local

Menu Behavior ➔ Ocorrências ➔ Usuário local.

Ranking de sessões proxy por comandos auditados, dispositivo alvo, credencial utilizada e com qual conta senhasegura foi utilizada. O detalhamento apresenta quais foram essas sessões.

Comando: Nome do comando auditado que foi executado

Ação durante a sessão: Ação que foi tomada conforme o cadastro do comando auditado

Dispositivo remoto: Dispositivo alvo do comando

Credencial: Credencial que foi utilizada

Usuário local: Conta do usuário senhasegura que fez o uso

Sessões: Quantidade de sessões em que o comando foi executado